Techniques de réplication de données

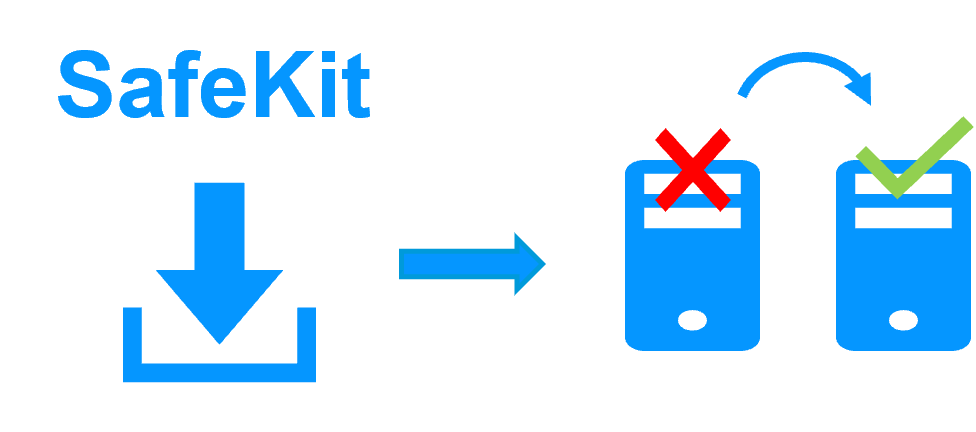

Evidian SafeKit

Techniques de réplication de données au niveau base de données, disque ou fichier ?

Aperçu

Cet article étudie les avantages et les inconvénients des techniques de réplication de données au niveau base de données, disque et fichier pour les clusters de haute disponibilité. Nous étudions le basculement sur panne, le retour après panne, la simplicité de mise en œuvre.

Les tableaux comparatifs suivants détaillent les techniques de réplication de données mises en œuvre par SafeKit, un produit logiciel de haute disponibilité.

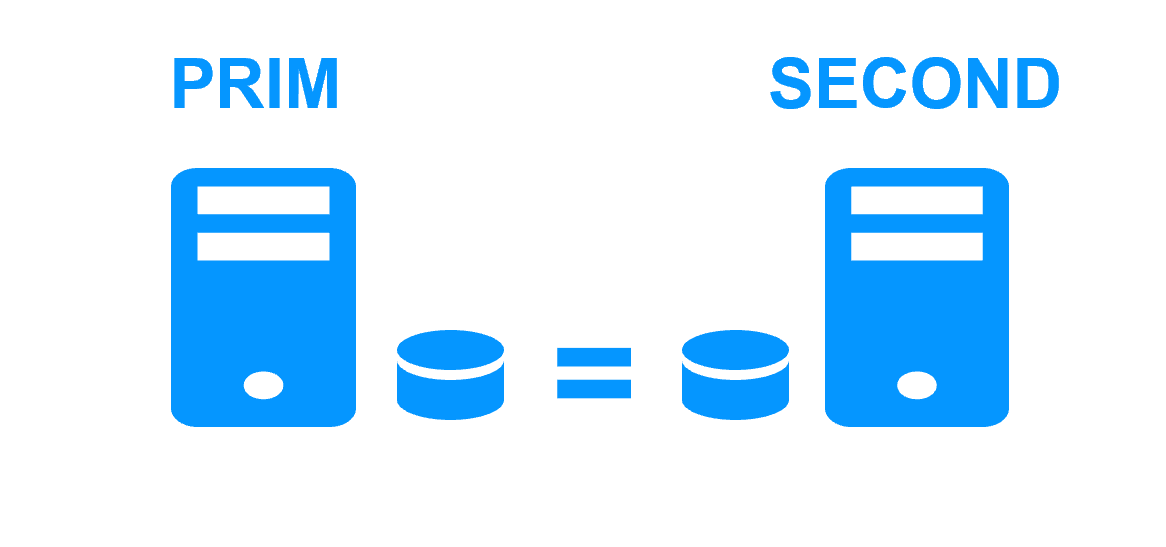

Quelle est la technique de réplication des données au niveau base de données ?

C'est la réplication des fichiers journaux entre deux serveurs faite par le système de gestion de la base de données (comme le journal de SQL Server).

Pour un basculement automatique, il est obligatoire d'avoir une réplication synchrone sinon les données des dernières transactions ne seront pas récupérées sur le serveur secondaire après un basculement.

Cette technique de réplication des données réplique une base de données mais pas les autres données d'une application. Le basculement de nombreuses applications nécessite également la réplication d'autres données telles que les fichiers de configuration.

Lorsqu'un serveur tombe en panne et perd certains fichiers de la base de données, le retour après panne n'est pas automatique. Un DBA qualifié doit restaurer la base de données sur le serveur défaillant.

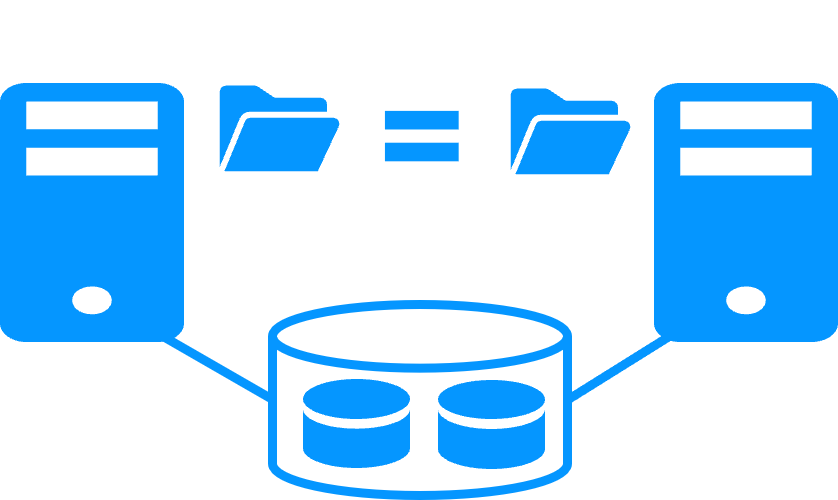

Quelle est la technique de réplication des données au niveau disque ?

C'est la réplication des modifications à l'intérieur des disques entre deux serveurs (comme DRBD).

Pour un basculement automatique, la réplication synchrone entre les disques est obligatoire pour avoir 0 perte de données.

Cette technique de réplication de données peut répliquer des bases de données ainsi que d'autres fichiers. Mais, il y a un fort impact sur l'organisation des données applicatives. Toutes les données doivent être localisées dans le disque répliqué. Cela peut être impossible si certaines données à répliquer se trouvent dans le disque système, car ce disque est propre à chaque serveur.

Des compétences sont requises pour configurer un disque répliqué avec un système de fichiers et pour configurer les données applicatives dans le disque répliqué.

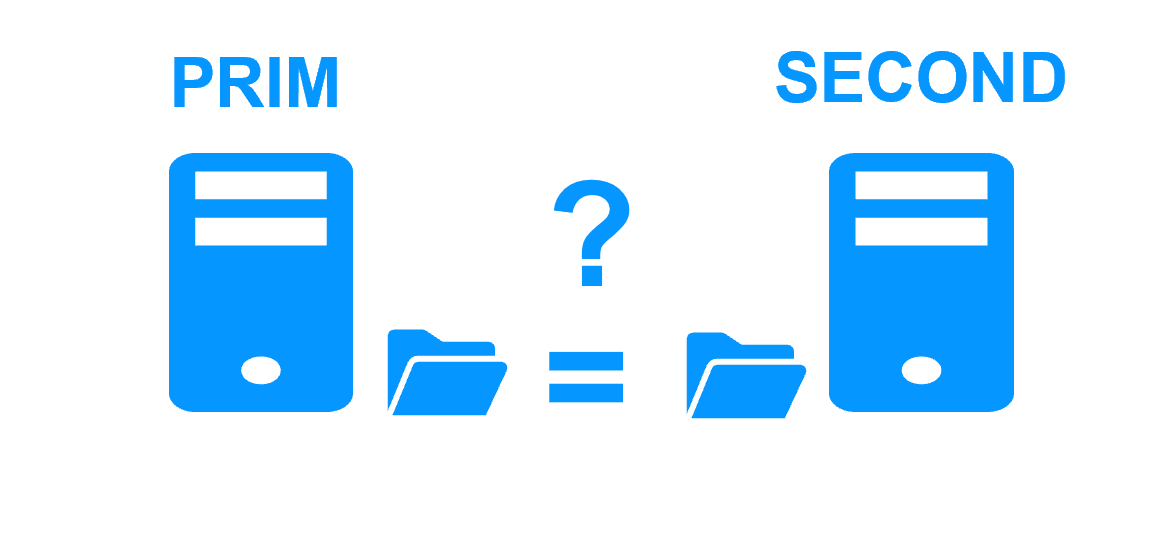

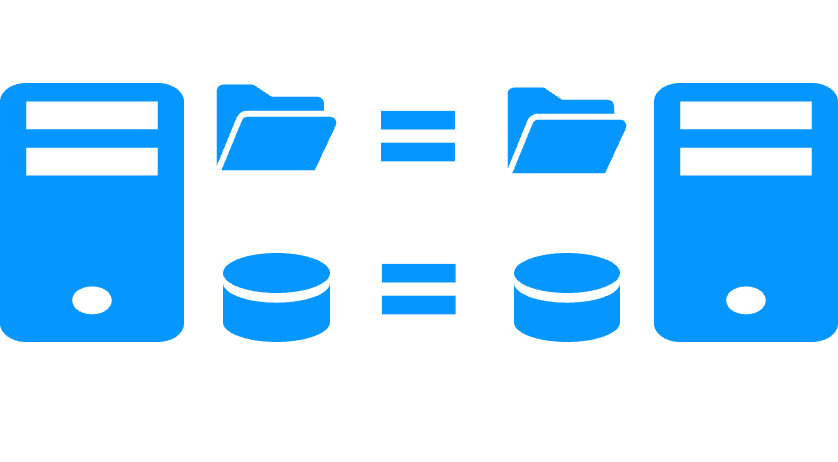

Quelle est la technique de réplication des données au niveau fichier ?

C'est la réplication des modifications à l'intérieur des fichiers entre deux serveurs (comme SafeKit ).

Pour un basculement automatique, la réplication synchrone est requise pour avoir 0 perte de données.

Cette technique de réplication de données peut répliquer des bases de données ainsi que d'autres fichiers. Il n'y a pas d'impact sur l'organisation des données d'une application. Par exemple, si une application a ses données sur le disque système, la réplication de fichiers en temps réel fonctionne.

La solution est très simple à configurer car seuls les chemins des répertoires à répliquer sont configurés.

Cluster miroir d'Evidian SafeKit avec réplication de fichiers temps réel et reprise sur panne |

|

|

Économisez avec 3 produits en 1

|

|

|

Configuration très simple

|

|

|

Réplication synchrone

|

|

|

Retour d'un serveur tombé en panne totalement automatisé (failback)

|

|

|

Réplication de n'importe quel type de données

|

|

|

Réplication de fichiers vs réplication de disque

|

|

|

Réplication de fichiers vs disque partagé

|

|

|

Sites distants et adresse IP virtuelle

|

|

|

Split brain et quorum En savoir plus >

|

|

|

Cluster actif/actif

|

|

|

Solution de haute disponibilité uniforme

|

|

|

|

|

|

|

|

Cluster de type "shared nothing"" vs cluster à disque partagé |

|

|

|

|

|

|

|

|

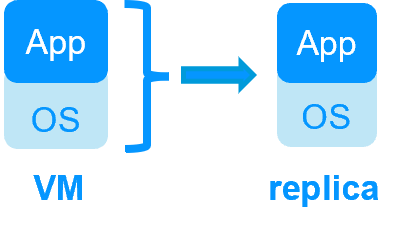

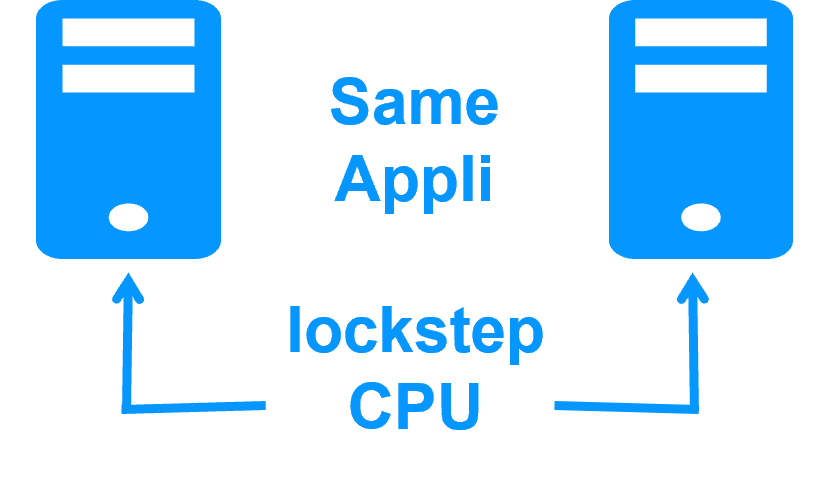

Haute disponibilité vs tolérance aux fautes |

|

|

|

|

|

Réplication synchrone vs réplication asynchrone |

|

|

|

|

|

Réplication de fichiers au niveau octet vs réplication de disque au niveau du bloc |

|

|

|

|

|

Heartbeat, reprise sur panne et quorum pour éviter 2 serveurs maîtres |

|

|

|

|

|

|

|

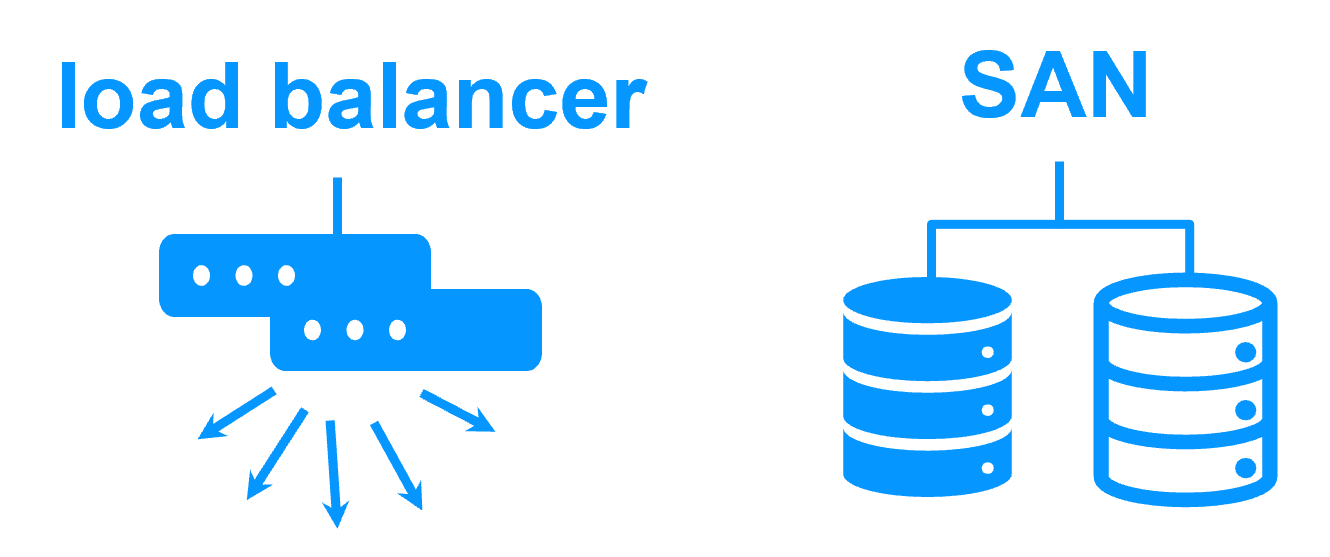

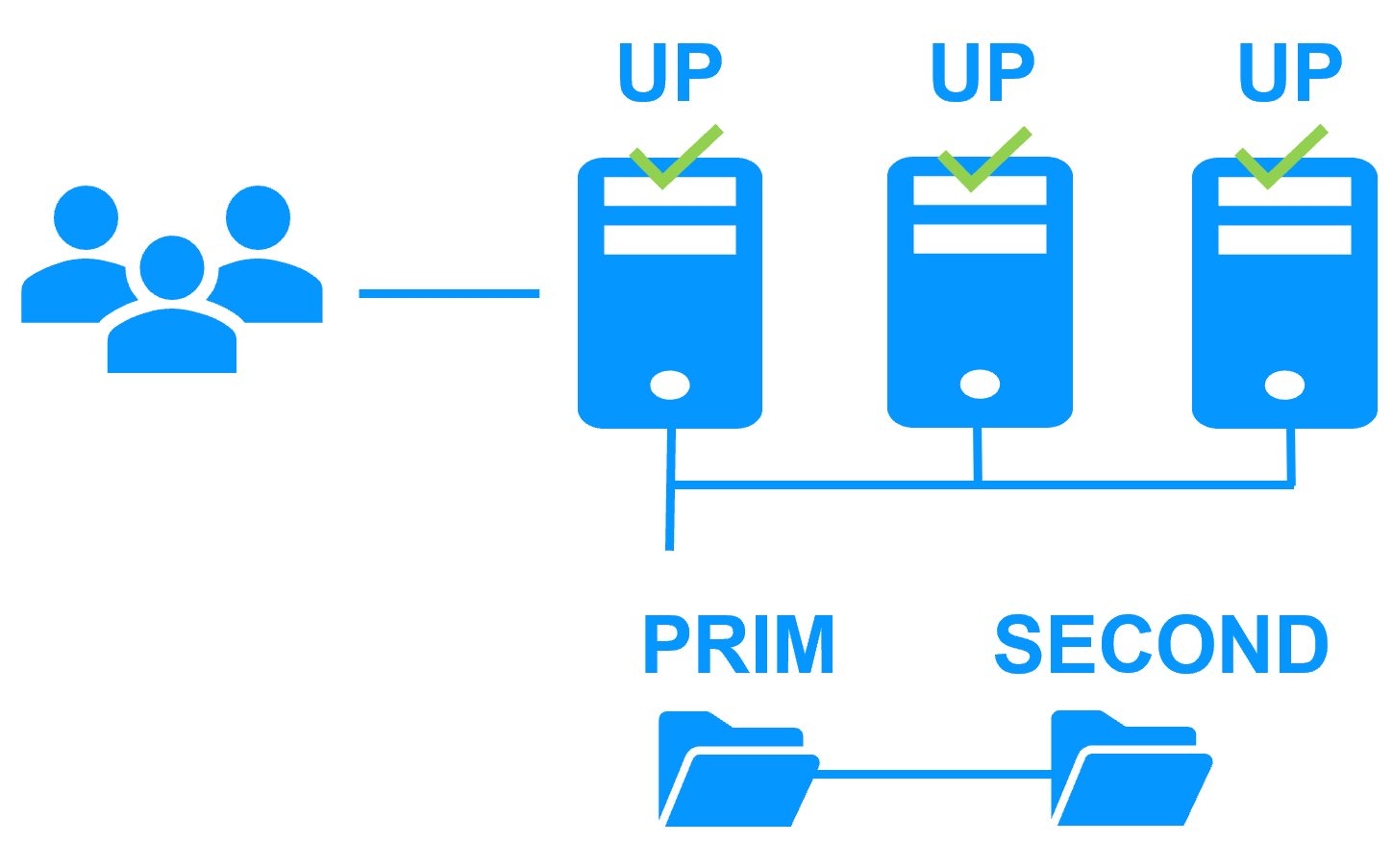

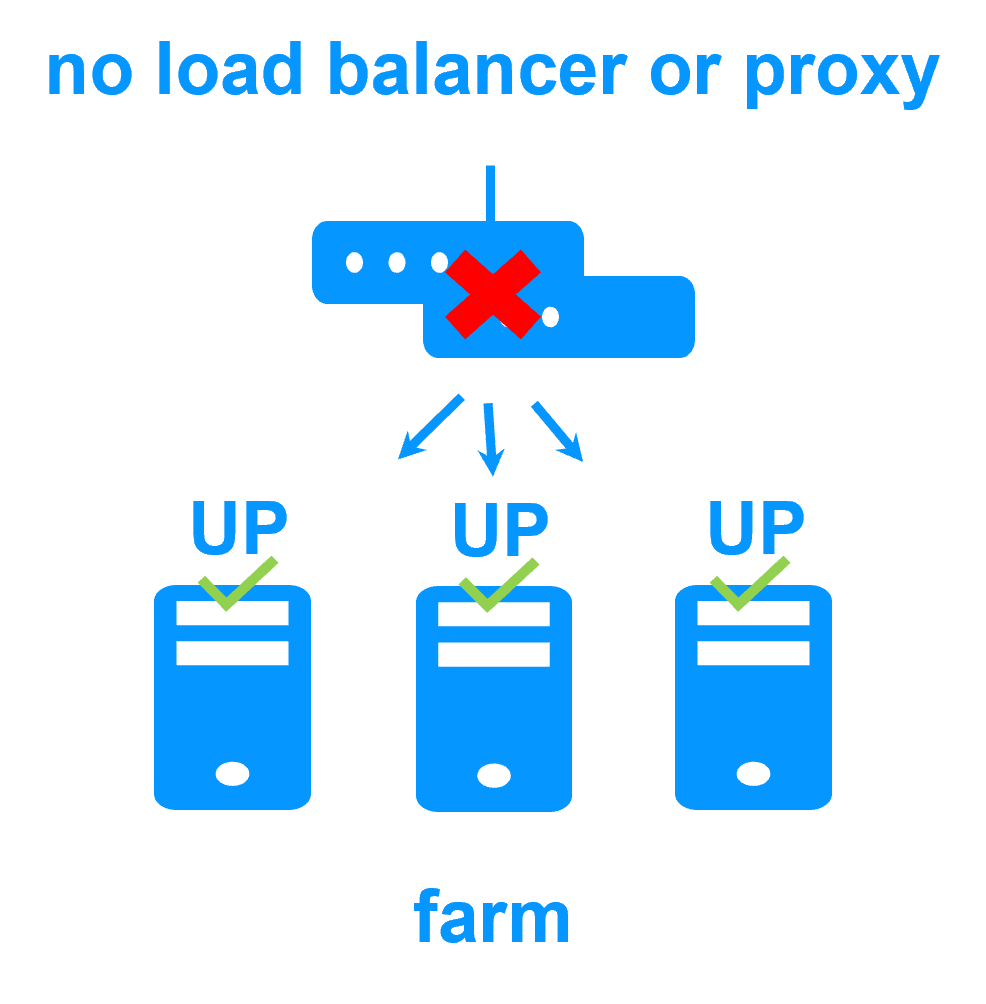

Cluster ferme d'Evidian SafeKit avec load balancing et reprise sur panne |

|

|

Pas de load balancer, ni de serveur proxy dédié, ni d'adresse Ethernet multicast spéciale En savoir plus >  |

|

|

Toutes les fonctionnalités de clustering En savoir plus >  |

|

|

Sites distants et adresse IP virtuelle En savoir plus >  |

|

|

Solution de haute disponibilité uniforme En savoir plus >  |

|

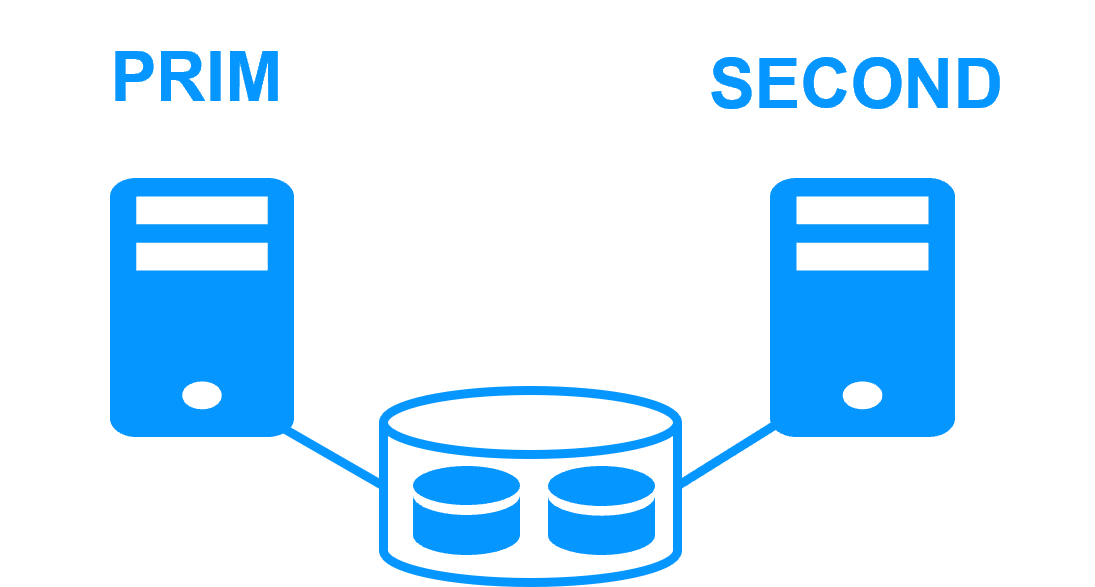

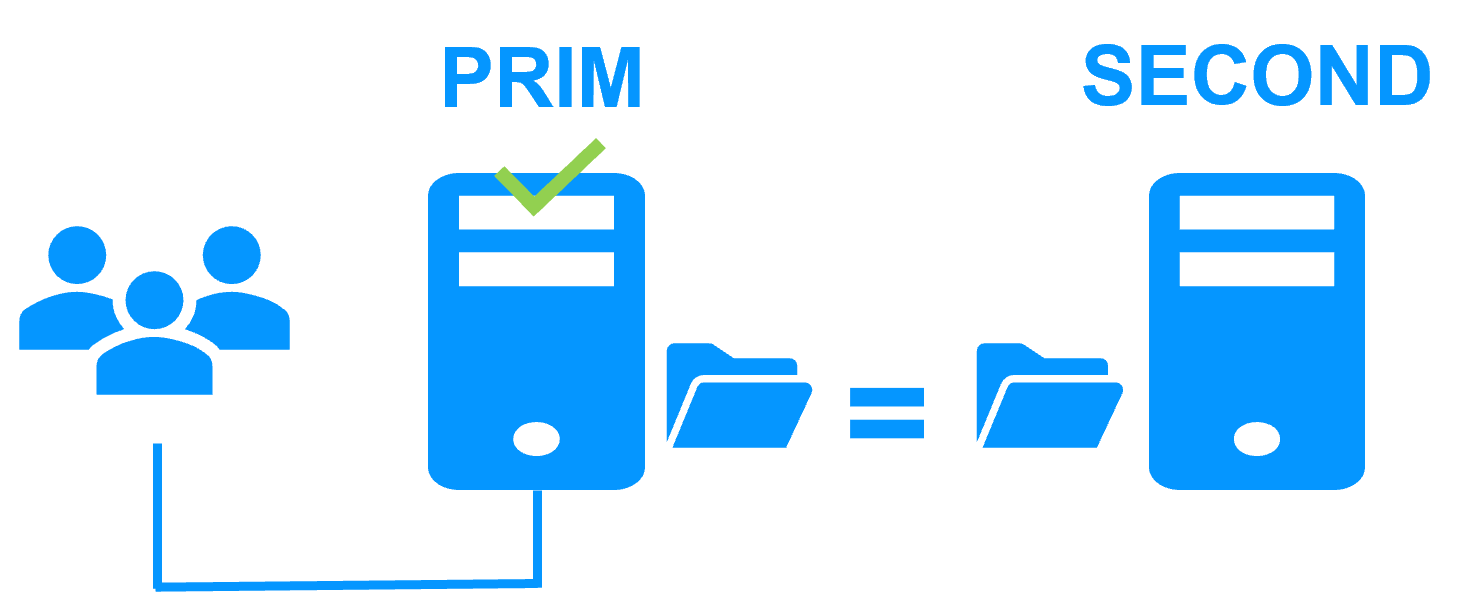

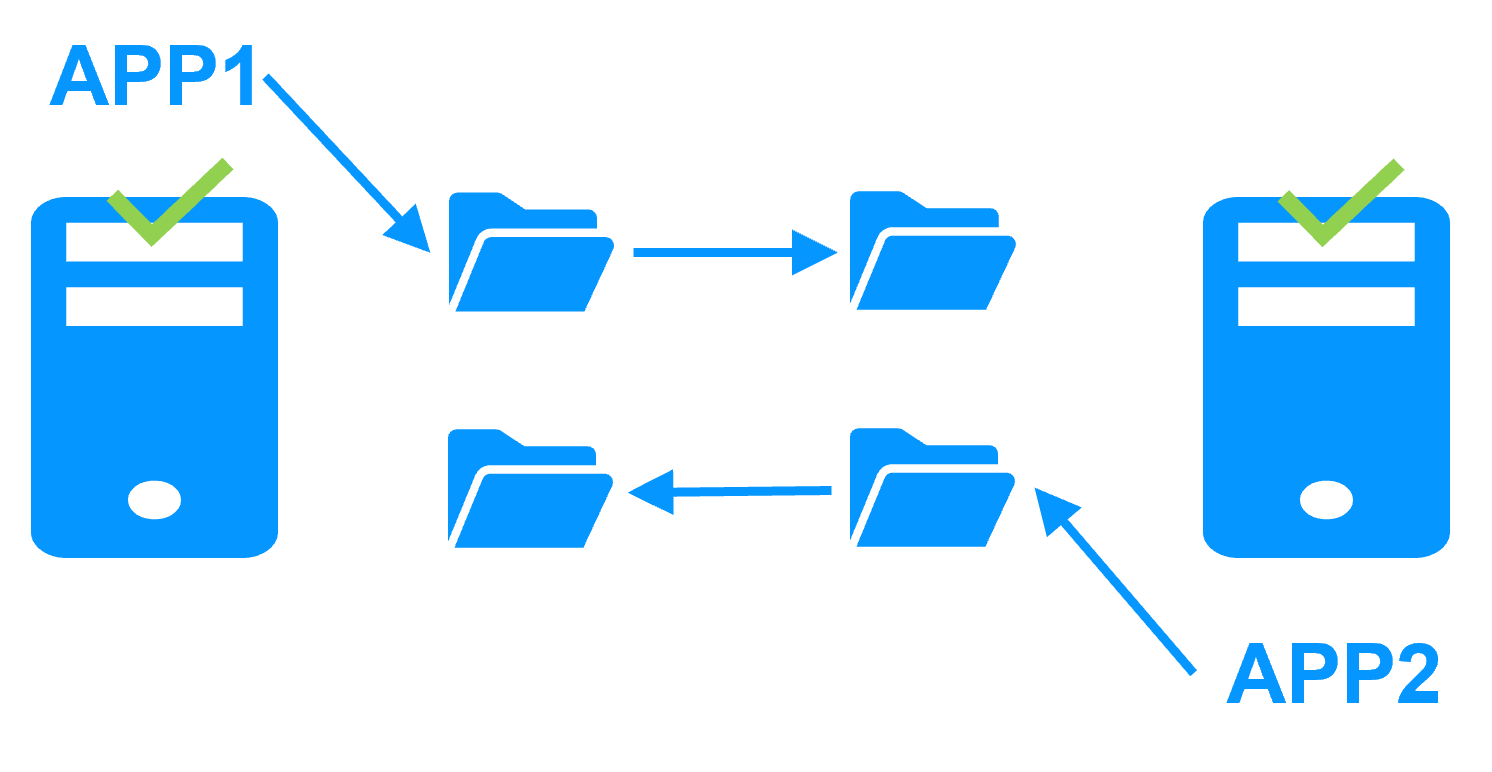

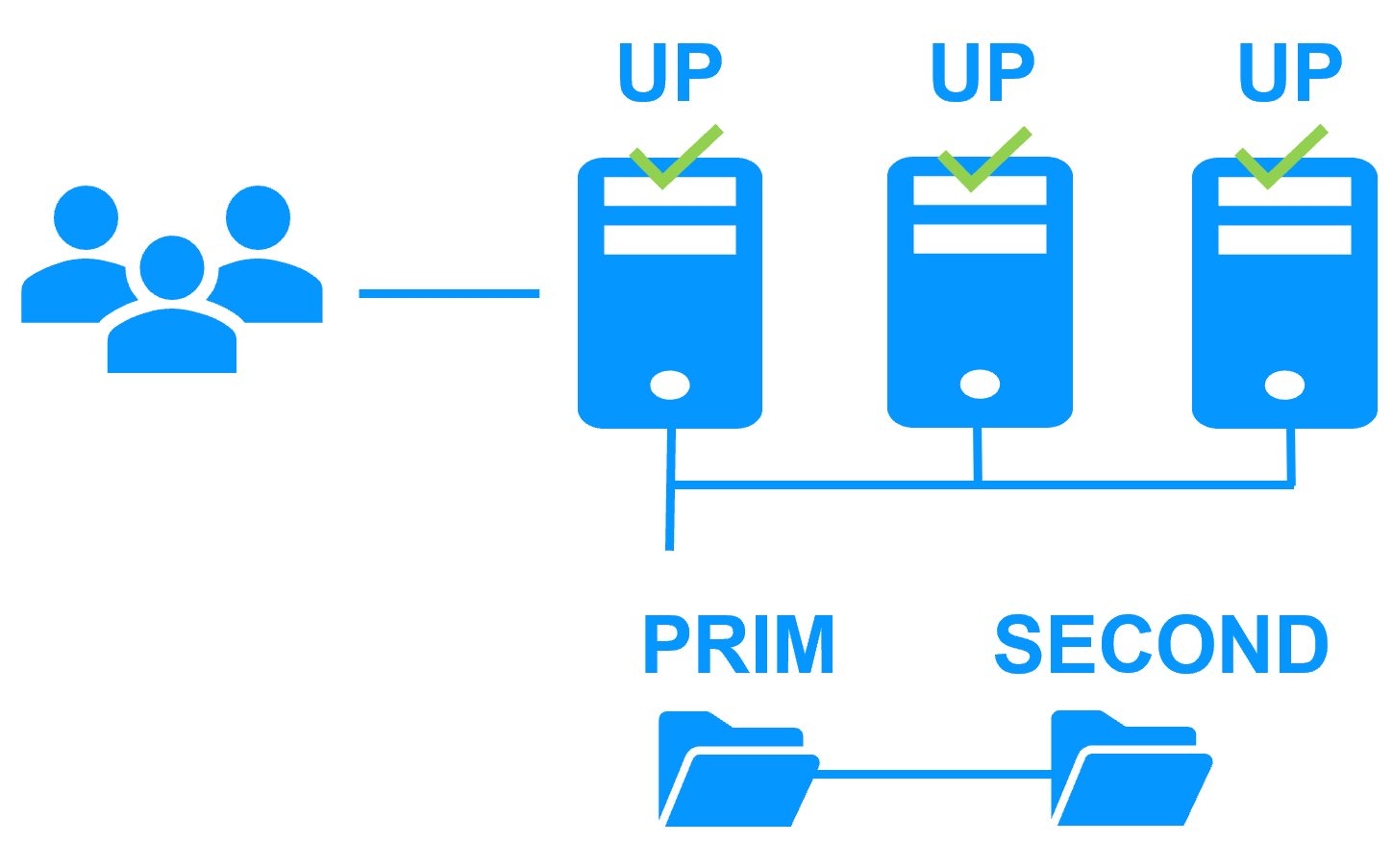

Etape 1. Réplication en temps réel

Le serveur 1 (PRIM) exécute l'application. Les utilisateurs sont connectés à une adresse IP virtuelle. Seules les modifications faites par l'application à l'intérieur des fichiers sont répliquées en continue à travers le réseau.

La réplication est synchrone sans perte de données en cas de panne contrairement à une réplication asynchrone.

Il vous suffit de configurer les noms des répertoires à répliquer dans SafeKit. Il n'y a pas de pré-requis sur l'organisation du disque. Les répertoires peuvent se trouver sur le disque système.

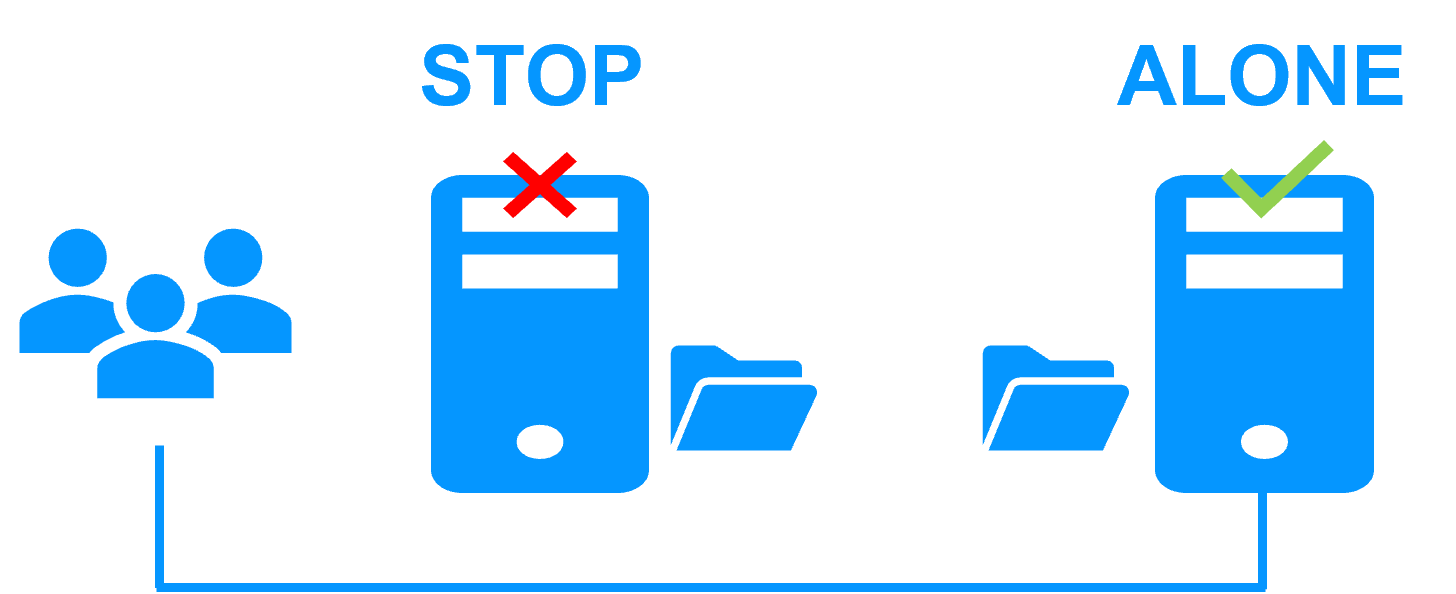

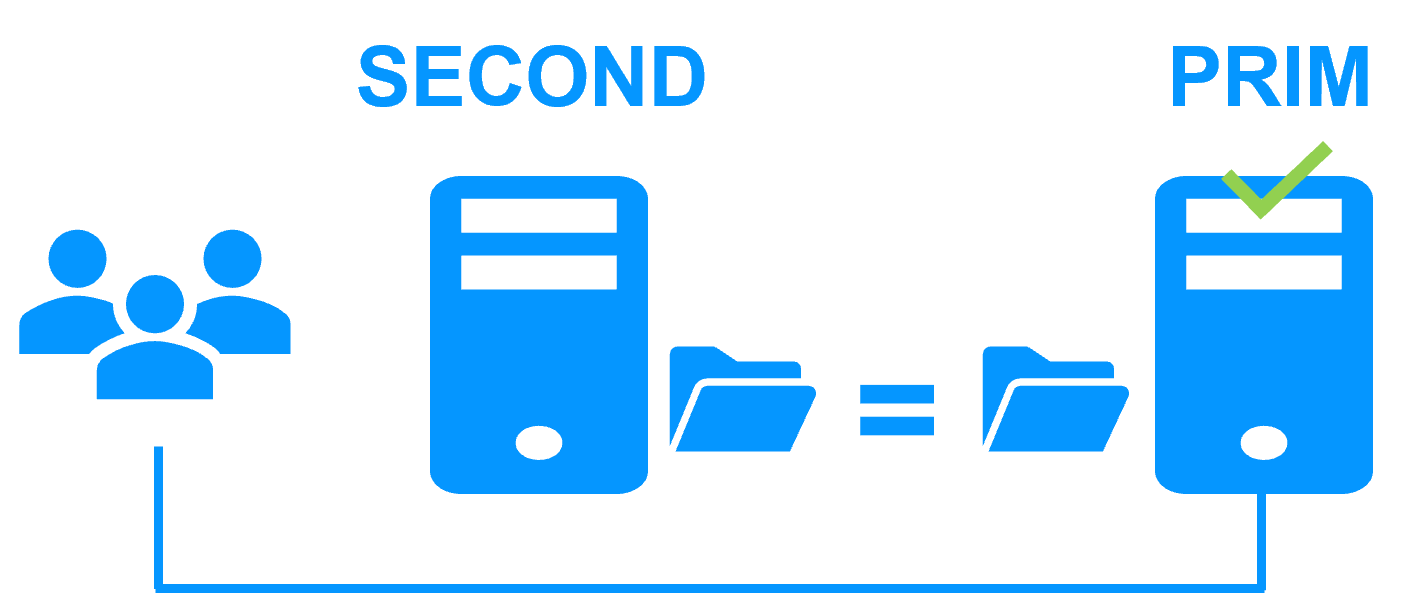

Etape 2. Basculement automatique

Lorsque le serveur 1 est défaillant, SafeKit bascule l'adresse IP virtuelle sur le serveur 2 et redémarre automatiquement l'application. L'application retrouve les fichiers répliqués à jour sur le serveur 2.

L'application poursuit son exécution sur le serveur 2 en modifiant localement ses fichiers qui ne sont plus répliqués vers le serveur 1.

Le temps de basculement est égal au temps de détection de la panne (30 secondes par défaut) et au temps de relance de l'application.

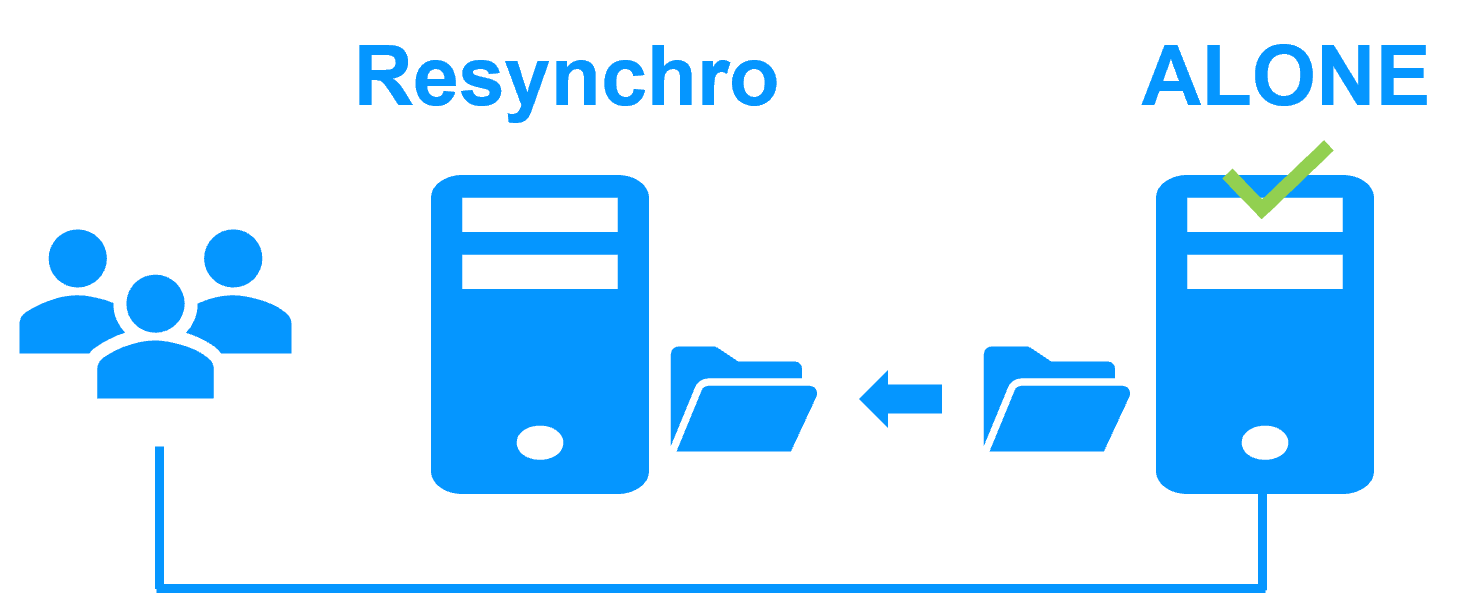

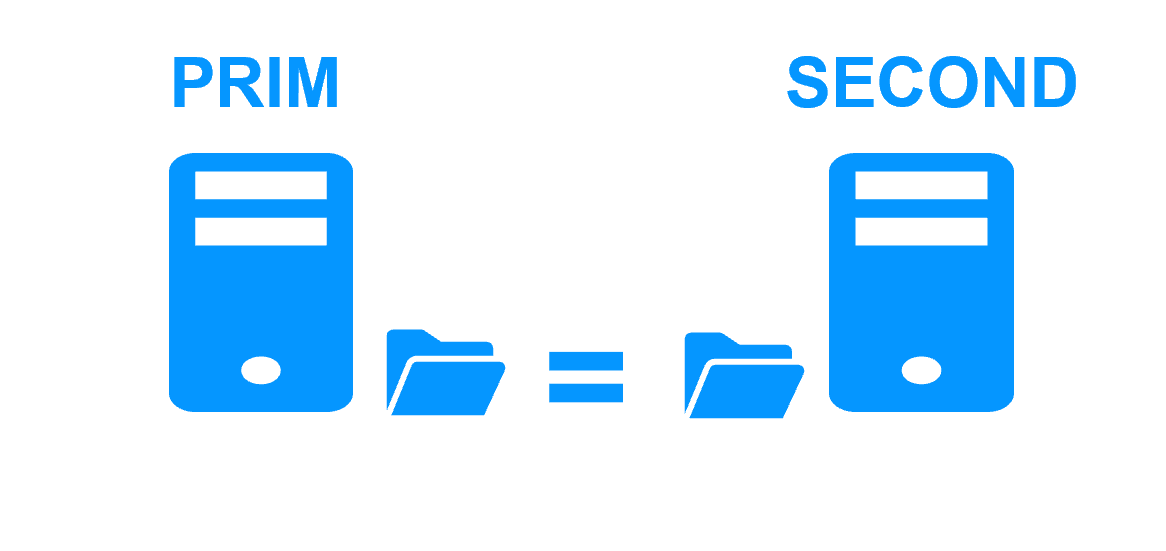

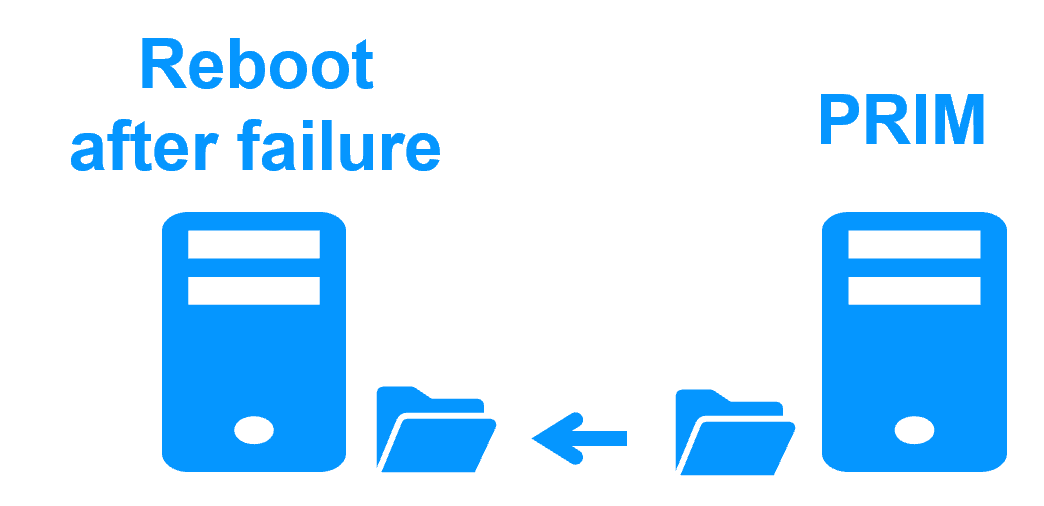

Etape 3. Réintégration après panne

A la reprise après panne du serveur 1 (réintégration du serveur 1), SafeKit resynchronise automatiquement les fichiers de ce serveur à partir de l'autre serveur.

Seuls les fichiers modifiés sur le serveur 2 pendant l'inactivité du serveur 1 sont resynchronisés.

La réintégration du serveur 1 se fait sans arrêter l'exécution de l'application sur le serveur 2.

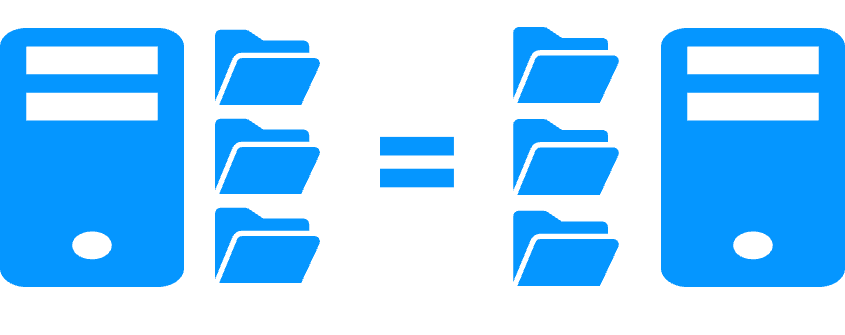

Etape 4. Retour à la normale

Après la réintégration, les fichiers sont à nouveau en mode miroir comme à l'étape 1. Le système est en haute disponibilité avec l'application qui s'exécute sur le serveur 2 et avec réplication temps réel des modifications vers le serveur 1.

Si l'administrateur souhaite que son application s'exécute en priorité sur le serveur 1, il peut exécuter une commande de basculement, soit manuellement à un moment opportun, soit automatiquement par configuration.

Plus d'information sur une coupure de courant et un isolement du réseau dans un cluster.

Pourquoi une réplication de quelques Tera-octets ?

Temps de resynchronisation après panne (étape 3)

- Réseau 1 Gb/s ≈ 3 heures pour 1 téraoctet.

- Réseau 10 Gb/s ≈ 1 heure pour 1 téraoctet ou moins en fonction des performances d'écriture disque.

Alternative

- Pour un grand volume de données, utilisez un stockage partagé externe.

- Plus cher, plus complexe.

Pourquoi une réplication < 1 000 000 fichiers ?

- Performance du temps de resynchronisation après panne (étape 3).

- Temps pour vérifier chaque fichier entre les deux nœuds.

Alternative

- Placez les nombreux fichiers à répliquer sur un disque dur virtuel / une machine virtuelle.

- Seuls les fichiers représentant le disque dur virtuel / la machine virtuelle seront répliqués et resynchronisés dans ce cas.

Pourquoi un basculement ≤ 32 VMs répliquées ?

- Chaque VM s'exécute dans un module miroir indépendant.

- Maximum de 32 modules miroir exécutés sur le même cluster.

Alternative

- Utilisez un stockage partagé externe et une autre solution de clustering de VMs.

- Plus cher, plus complexe.

Pourquoi un réseau LAN/VLAN entre sites distants ?

- Basculement automatique de l'adresse IP virtuelle avec 2 nœuds dans le même sous-réseau.

- Bonne bande passante pour la resynchronisation (étape 3) et bonne latence pour la réplication synchrone (typiquement un aller-retour de moins de 2 ms).

Alternative

- Utilisez un équilibreur de charge pour l'adresse IP virtuelle si les 2 nœuds sont dans 2 sous-réseaux (supporté par SafeKit, notamment dans le cloud).

- Utilisez des solutions de backup avec réplication asynchrone pour un réseau à latence élevée.

Nouvelle application (réplication en temps réel et basculement)

- Windows (mirror.safe)

- Linux (mirror.safe)

Nouvelle application (répartition de charge réseau et basculement)

Base de données (réplication en temps réel et basculement)

- Microsoft SQL Server (sqlserver.safe)

- PostgreSQL (postgresql.safe)

- MySQL (mysql.safe)

- Oracle (oracle.safe)

- MariaDB (sqlserver.safe)

- Firebird (firebird.safe)

Web (répartition de charge réseau et basculement)

- Apache (apache_farm.safe)

- IIS (iis_farm.safe)

- NGINX (farm.safe)

Réplication en temps réel et basculement de VM ou de conteneur complet

- Hyper-V (hyperv.safe)

- KVM (kvm.safe)

- Docker (mirror.safe)

- Podman (mirror.safe)

- Kubernetes K3S (k3s.safe)

Amazon AWS

- AWS (mirror.safe)

- AWS (farm.safe)

Google GCP

- GCP (mirror.safe)

- GCP (farm.safe)

Microsoft Azure

- Azure (mirror.safe)

- Azure (farm.safe)

Autres clouds

- Toutes les solutions Cloud

- Générique (mirror.safe)

- Générique (farm.safe)

Sécurité physique (réplication en temps réel et basculement)

- Milestone XProtect (milestone.safe)

- Nedap AEOS (nedap.safe)

- Genetec SQL Server (sqlserver.safe)

- Bosch AMS (hyperv.safe)

- Bosch BIS (hyperv.safe)

- Bosch BVMS (hyperv.safe)

- Hanwha Vision (hyperv.safe)

- Hanwha Wisenet (hyperv.safe)

Siemens (réplication en temps réel et basculement)

- Siemens Siveillance suite (hyperv.safe)

- Siemens Desigo CC (hyperv.safe)

- Siemens Siveillance VMS (SiveillanceVMS.safe)

- Siemens SiPass (hyperv.safe)

- Siemens SIPORT (hyperv.safe)

- Siemens SIMATIC PCS 7 (hyperv.safe)

- Siemens SIMATIC WinCC (hyperv.safe)