Meilleurs/pires cas d'utilisation de la haute disponibilité

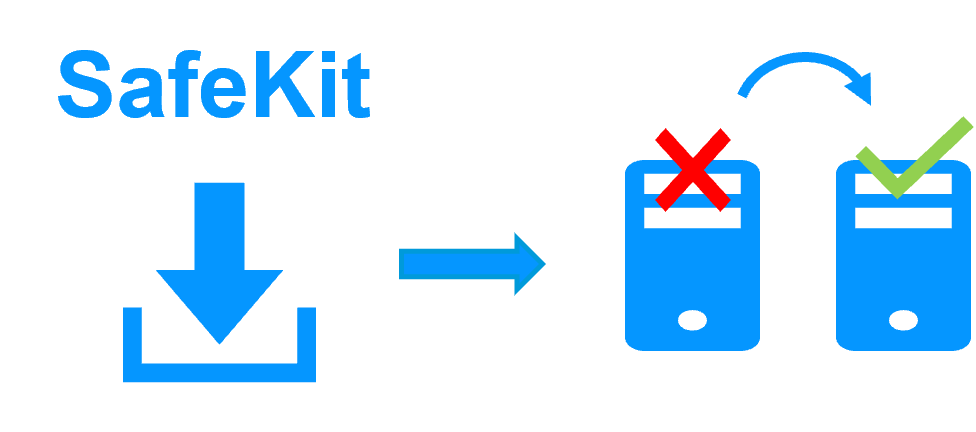

Evidian SafeKit

Logiciel OEM

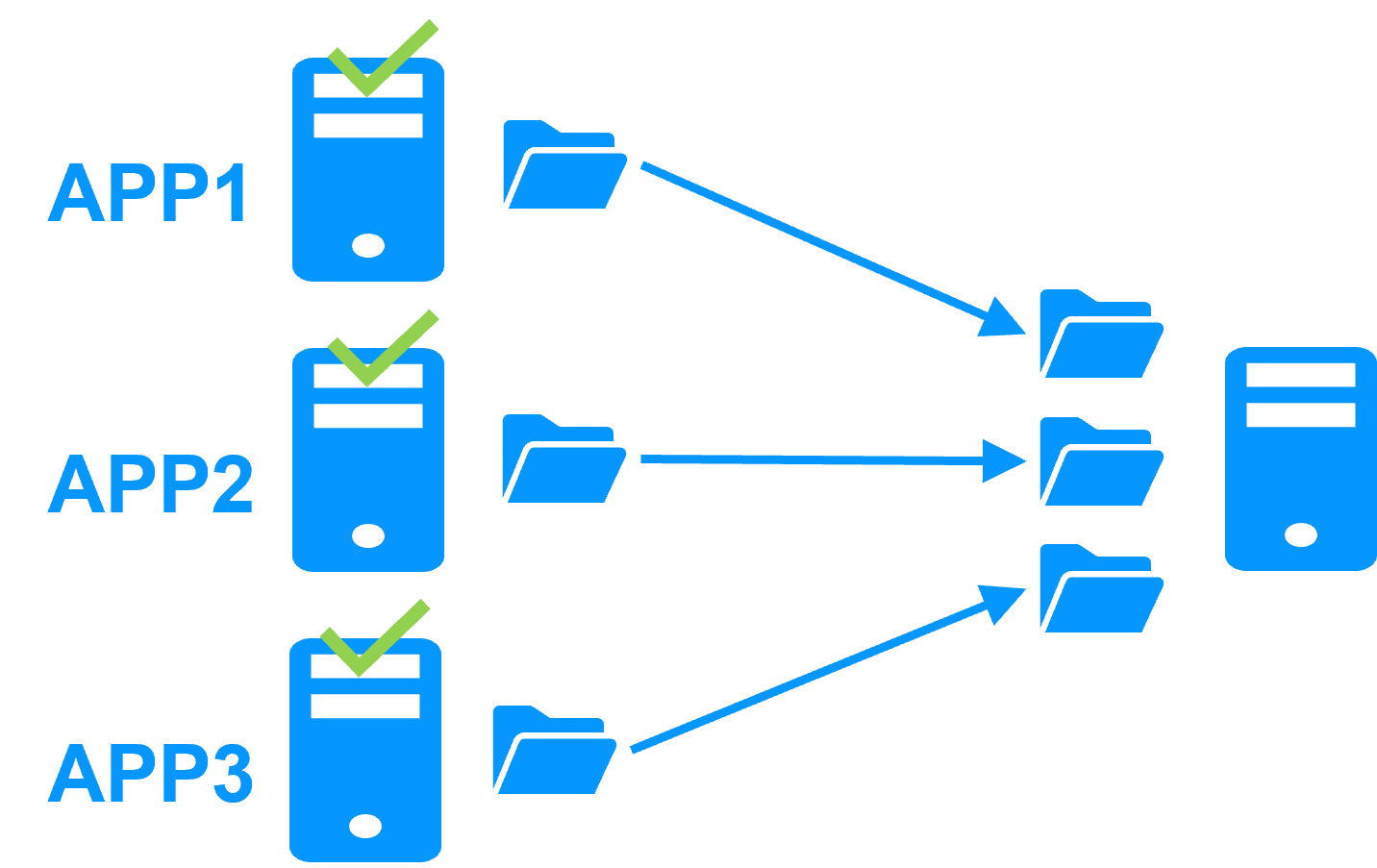

Un éditeur de logiciel utilise SafeKit comme un logiciel OEM pour la haute disponibilité de son application.

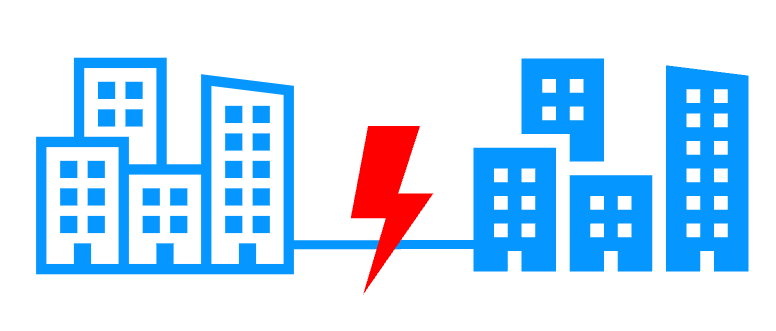

Entreprise distribuée

Une entreprise distribuée déploie SafeKit dans de nombreuses succursales, sans compétence informatique spécifique.

Sites distants

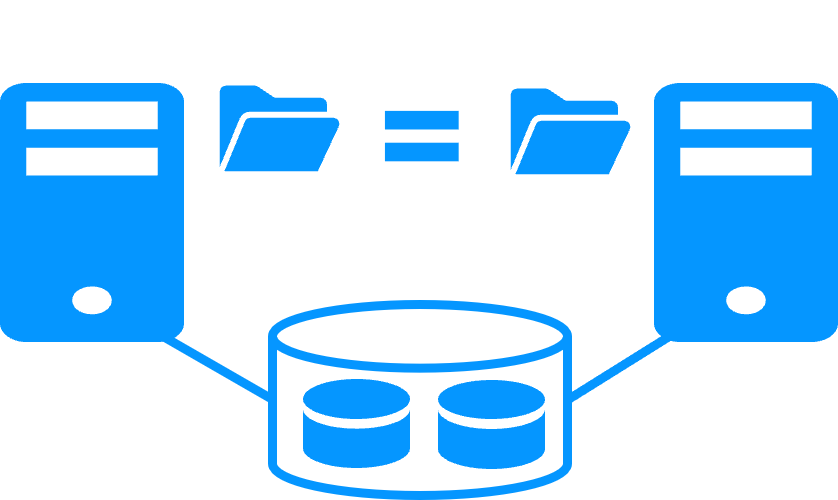

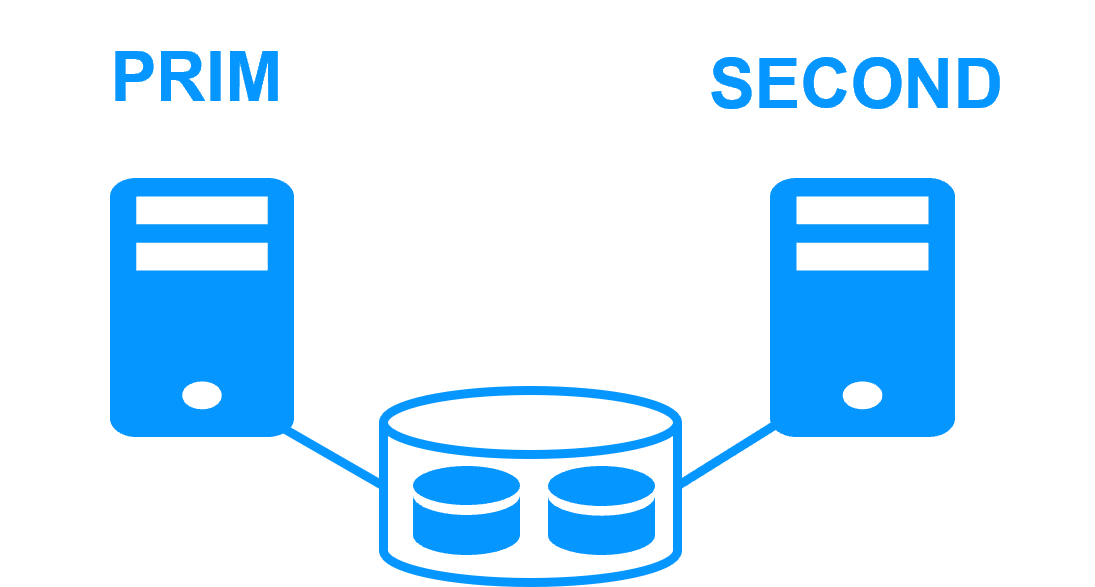

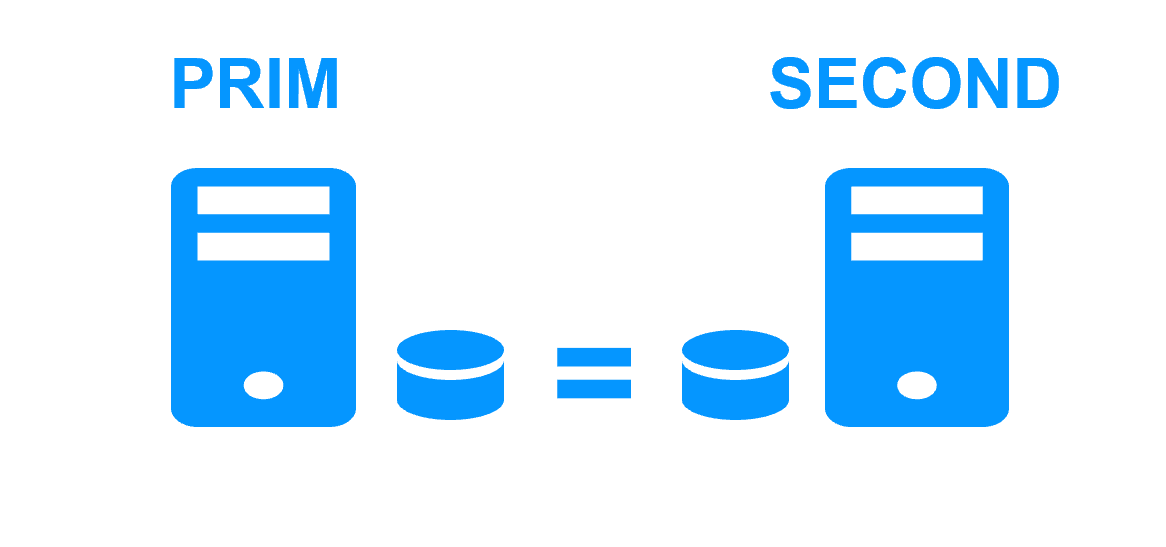

SafeKit est déployé dans deux sites distants sans nécessiter de baies de disques répliqués à travers un SAN.

Pourquoi une réplication de quelques Tera-octets ?

Temps de resynchronisation après panne (étape 3)

- Réseau 1 Gb/s ≈ 3 heures pour 1 téraoctet.

- Réseau 10 Gb/s ≈ 1 heure pour 1 téraoctet ou moins en fonction des performances d'écriture disque.

Alternative

- Pour un grand volume de données, utilisez un stockage partagé externe.

- Plus cher, plus complexe.

Pourquoi une réplication < 1 000 000 fichiers ?

- Performance du temps de resynchronisation après panne (étape 3).

- Temps pour vérifier chaque fichier entre les deux nœuds.

Alternative

- Placez les nombreux fichiers à répliquer sur un disque dur virtuel / une machine virtuelle.

- Seuls les fichiers représentant le disque dur virtuel / la machine virtuelle seront répliqués et resynchronisés dans ce cas.

Pourquoi un basculement ≤ 32 VMs répliquées ?

- Chaque VM s'exécute dans un module miroir indépendant.

- Maximum de 32 modules miroir exécutés sur le même cluster.

Alternative

- Utilisez un stockage partagé externe et une autre solution de clustering de VMs.

- Plus cher, plus complexe.

Pourquoi un réseau LAN/VLAN entre sites distants ?

- Basculement automatique de l'adresse IP virtuelle avec 2 nœuds dans le même sous-réseau.

- Bonne bande passante pour la resynchronisation (étape 3) et bonne latence pour la réplication synchrone (typiquement un aller-retour de moins de 2 ms).

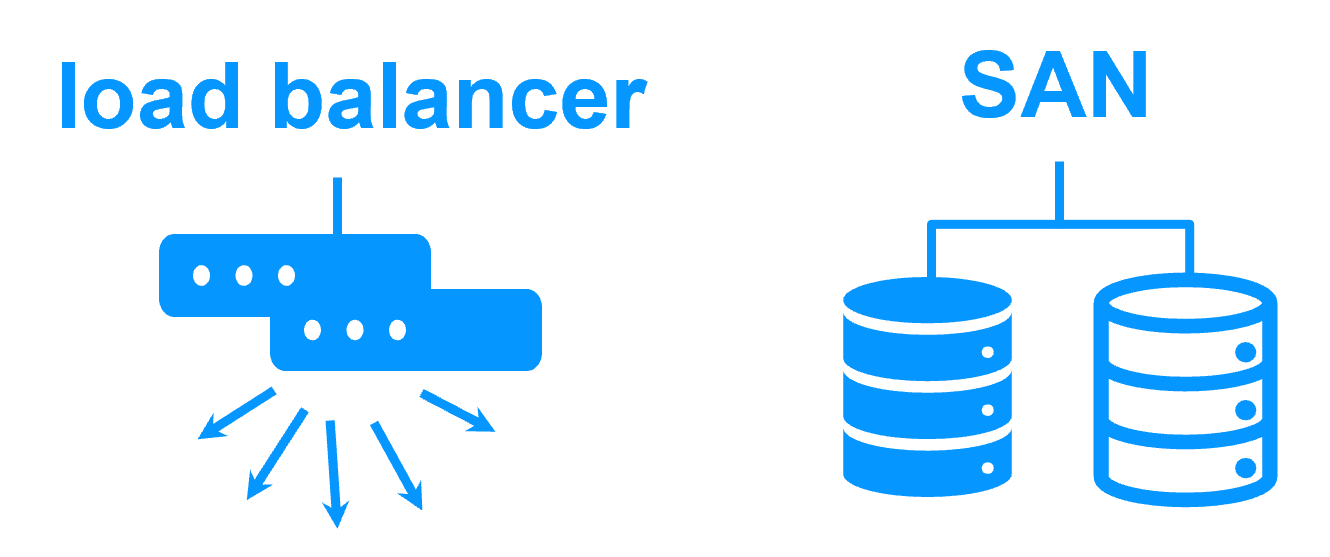

Alternative

- Utilisez un équilibreur de charge pour l'adresse IP virtuelle si les 2 nœuds sont dans 2 sous-réseaux (supporté par SafeKit, notamment dans le cloud).

- Utilisez des solutions de backup avec réplication asynchrone pour un réseau à latence élevée.

| HA de VMs avec le module Hyper-V ou KVM de SafeKit | HA d'application avec les modules applicatifs de SafeKit |

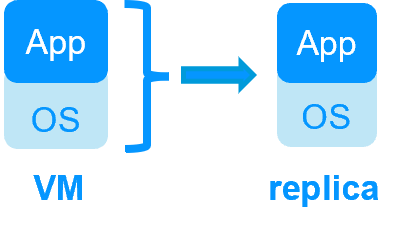

SafeKit dans 2 hyperviseurs: réplication et reprise de VM complète |

SafeKit dans 2 machines virtuelles ou physiques: réplication et reprise au niveau applicatif |

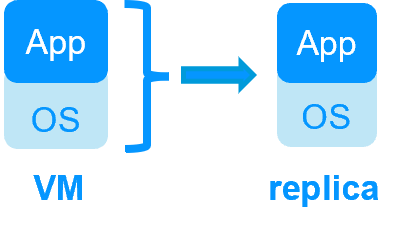

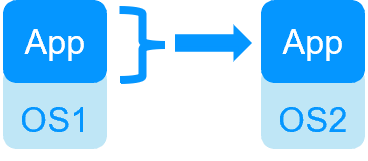

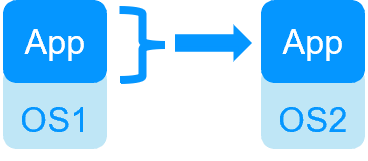

| Réplique plus de données (App+OS) | Réplique seulement les données applicatives |

| Reboot de la machine virtuelle sur l'hyperviseur 2 si l'hyperviseur 1 crash Temps de reprise dépendant du reboot de l'OS Checker de VM et reprise sur panne (la machine virtuelle ne répond pas, est tombée en panne ou a cessé de fonctionner) |

Temps de reprise rapide avec redémarrage de l'application sur OS2 en cas de panne du serveur 1 Autour d'1 mn ou moins (voir RTO/RPO ici) Checker applicatif et reprise sur panne logicielle |

| Solution générique pour n'importe quelle application / OS | Scripts de redémarrage à écrire dans des modules applicatifs |

| Fonctionne avec Windows/Hyper-V et Linux/KVM mais pas avec VMware | Indépendant de la plateforme, fonctionne avec les machines physiques ou virtuelles, une infrastructure cloud et tout hyperviseur, y compris VMware |

| SafeKit avec le module Hyper-V ou le module KVM | Microsoft Hyper-V Cluster & VMware HA |

|

|

Pas de disque partagé - réplication temps réel synchrone à la place avec 0 perte de données Pas de disque partagé - réplication temps réel synchrone à la place avec 0 perte de données |

Disque partagé et baie de disques externe spécifique Disque partagé et baie de disques externe spécifique |

Sites distants = pas de SAN pour la réplication Sites distants = pas de SAN pour la réplication |

Sites distants = baies de disques répliquées à travers un SAN Sites distants = baies de disques répliquées à travers un SAN |

Aucune compétence informatique spécifique pour configurer le système (avec hyperv.safe et kvm.safe) Aucune compétence informatique spécifique pour configurer le système (avec hyperv.safe et kvm.safe) |

Compétence informatique spécifique pour configurer le système Compétence informatique spécifique pour configurer le système |

| Notez que les solutions Hyper-V/SafeKit et KVM/SafeKit sont limitées à la réplication et au basculement de 32 machines virtuelles. | Notez que la réplication intégrée à Hyper-V ne peut pas être considérée comme une solution de haute disponibilité. En effet, la réplication est asynchrone, ce qui peut entraîner une perte de données en cas de panne, et elle ne dispose pas de fonctionnalités de basculement et de restauration automatiques. |

Cluster miroir d'Evidian SafeKit avec réplication de fichiers temps réel et reprise sur panne |

|

Économisez avec 3 produits en 1

En savoir plus >

|

|

Configuration très simple

En savoir plus >

|

|

Réplication synchrone

En savoir plus >

|

|

Retour d'un serveur tombé en panne totalement automatisé (failback)

En savoir plus >

|

|

Réplication de n'importe quel type de données

En savoir plus >

|

|

Réplication de fichiers vs réplication de disque

En savoir plus >

|

|

Réplication de fichiers vs disque partagé

En savoir plus >

|

|

Sites distants et adresse IP virtuelle

En savoir plus >

|

|

Split brain et quorum

En savoir plus >

|

|

Cluster actif/actif

En savoir plus >

|

|

Solution de haute disponibilité uniforme

En savoir plus >

|

|

RTO / RPO

En savoir plus >

|

|

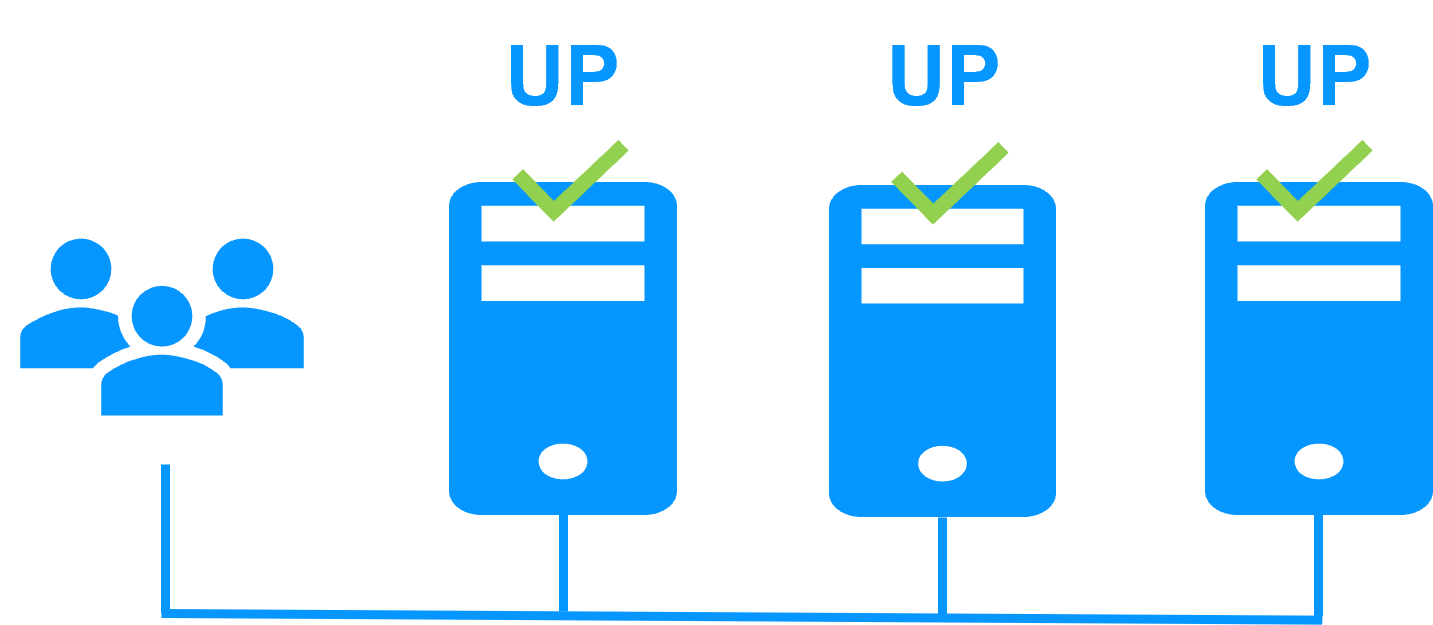

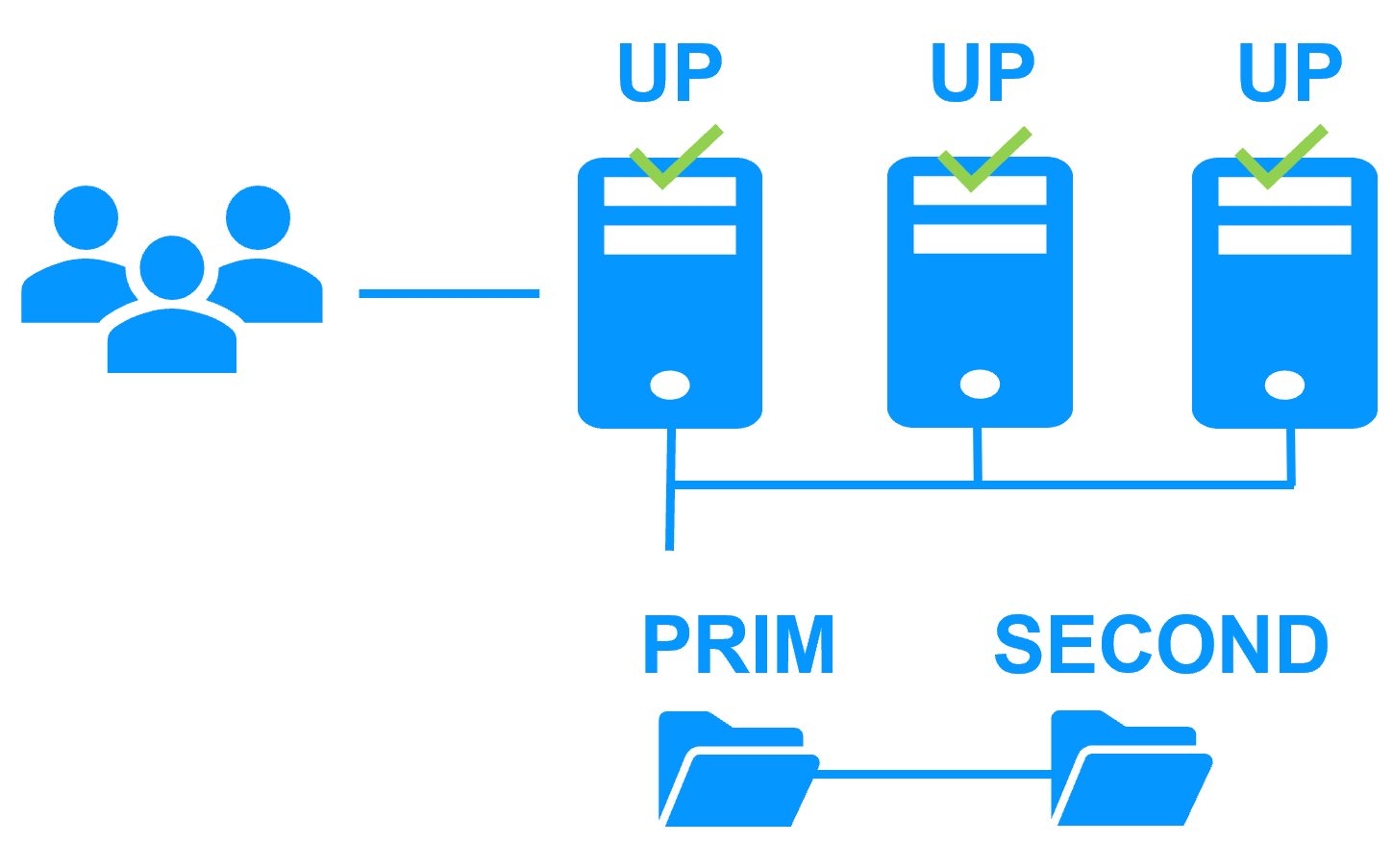

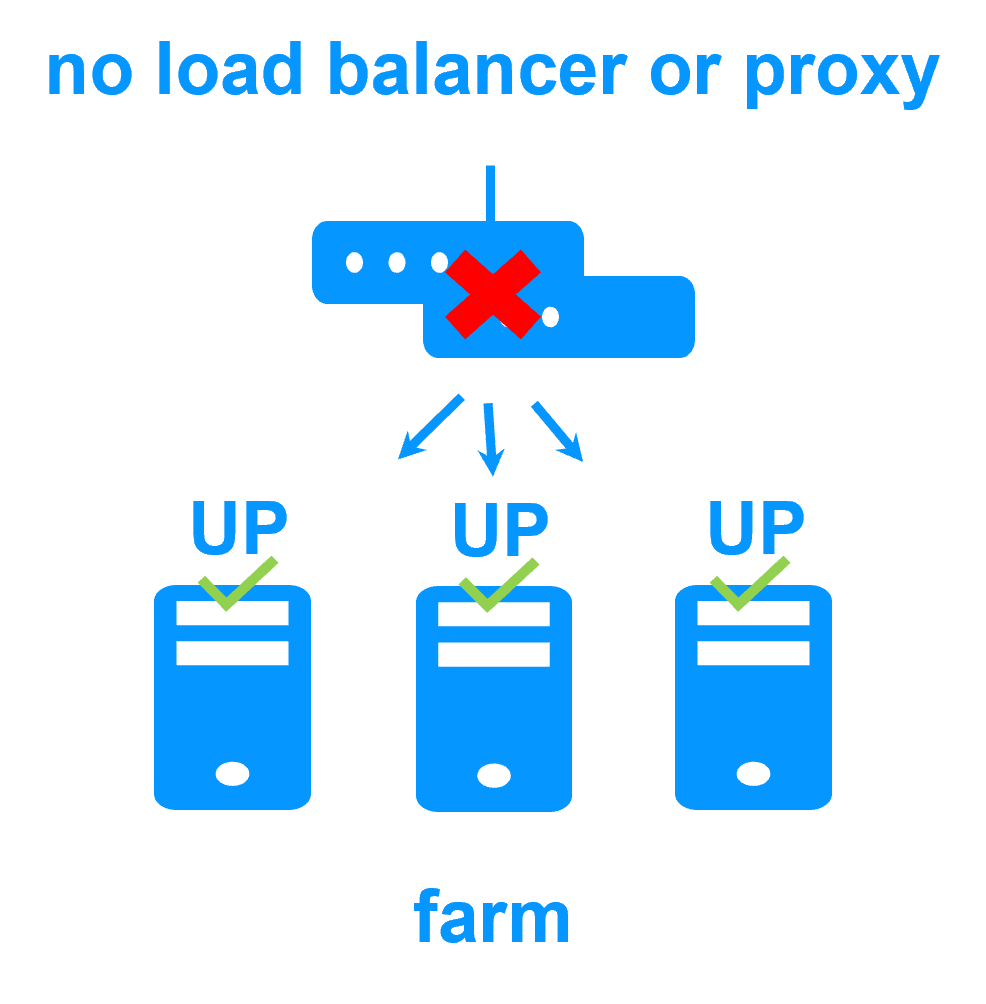

Cluster ferme d'Evidian SafeKit avec load balancing et reprise sur panne |

|

Pas de load balancer, ni de serveur proxy dédié, ni d'adresse Ethernet multicast spéciale

En savoir plus >

|

|

Toutes les fonctionnalités de clustering

En savoir plus >

|

|

Sites distants et adresse IP virtuelle

En savoir plus >

|

|

Solution de haute disponibilité uniforme

En savoir plus >

|

|

|

|

|

Cluster de type "shared nothing"" vs cluster à disque partagé En savoir plus > |

|

|

|

|

|

|

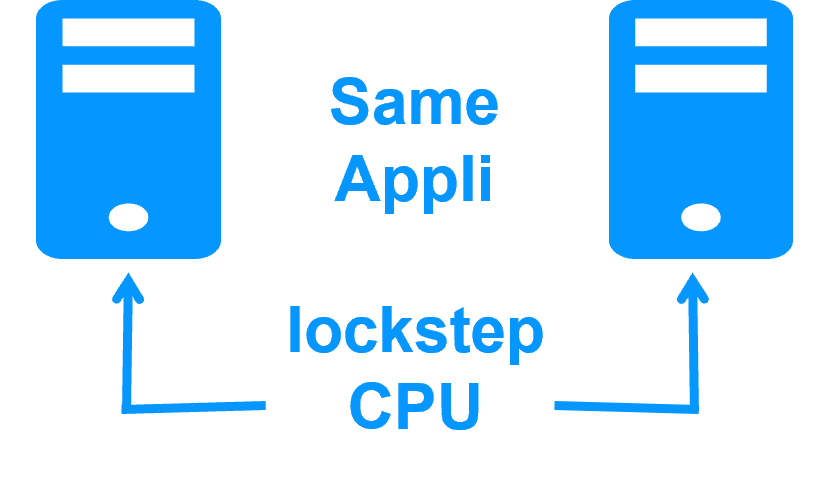

Haute disponibilité vs tolérance aux fautes En savoir plus > |

|

|

|

|

Réplication synchrone vs réplication asynchrone En savoir plus > |

|

|

|

|

Réplication de fichiers au niveau octet vs réplication de disque au niveau du bloc En savoir plus > |

|

|

|

|

Heartbeat, reprise sur panne et quorum pour éviter 2 serveurs maîtres En savoir plus > |

|

|

|

|

|

Partenaires, le succès avec SafeKit

Cette solution indépendante de la plateforme est idéale pour un partenaire revendant une application critique et qui souhaite proposer une option de redondance et de haute disponibilité simple à déployer auprès de nombreux clients.

Avec de nombreuses références dans de nombreux pays gagnées par des partenaires, SafeKit s'est avéré être la solution la plus simple à mettre en œuvre pour la redondance et la haute disponibilité des logiciels de gestion des bâtiments, vidéosurveillance, contrôle d'accès, systèmes SCADA...

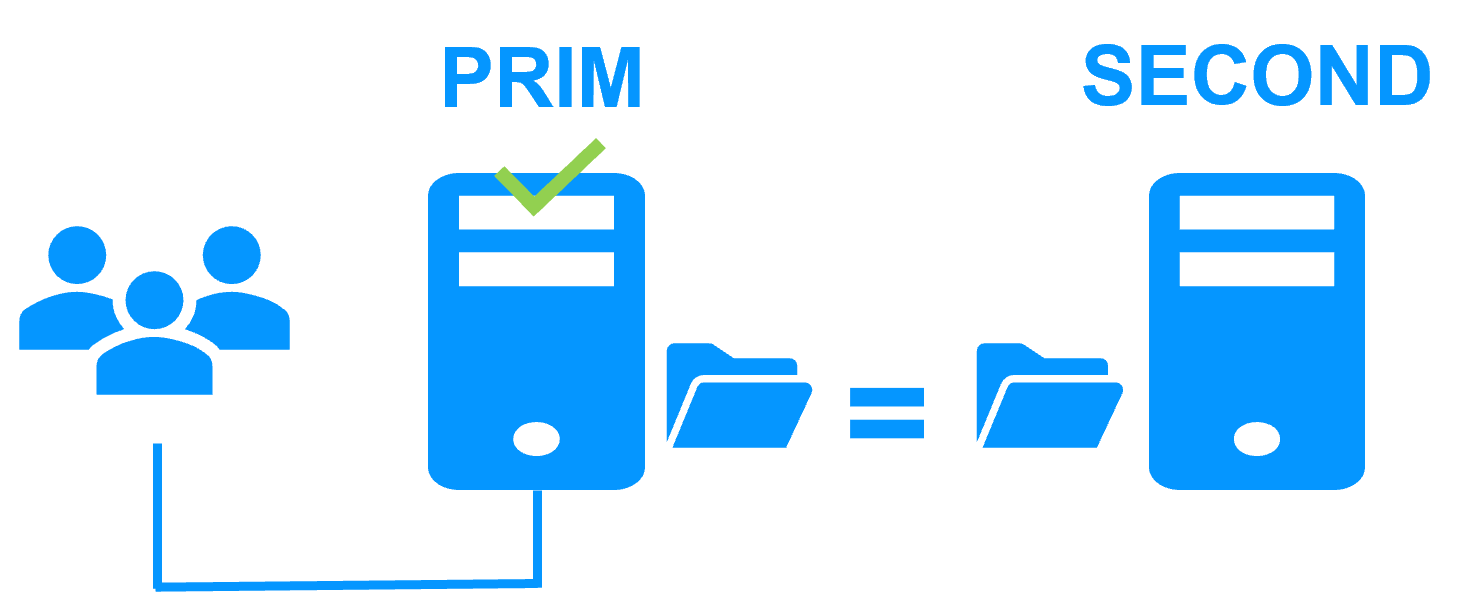

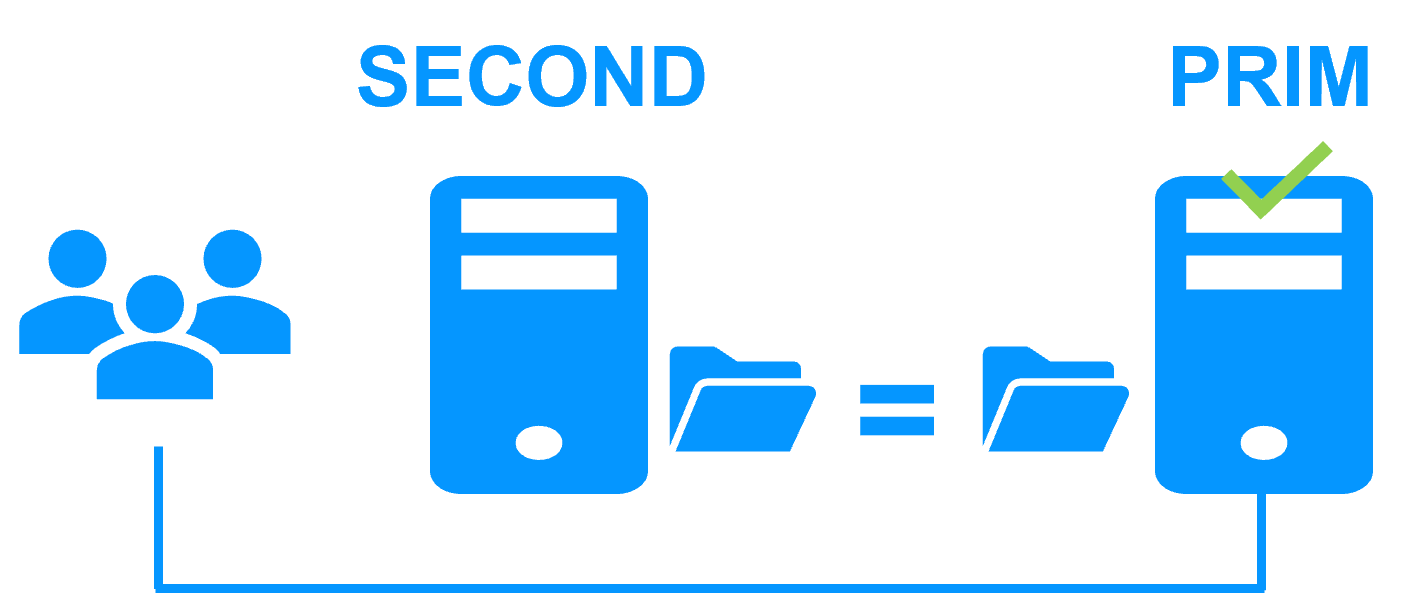

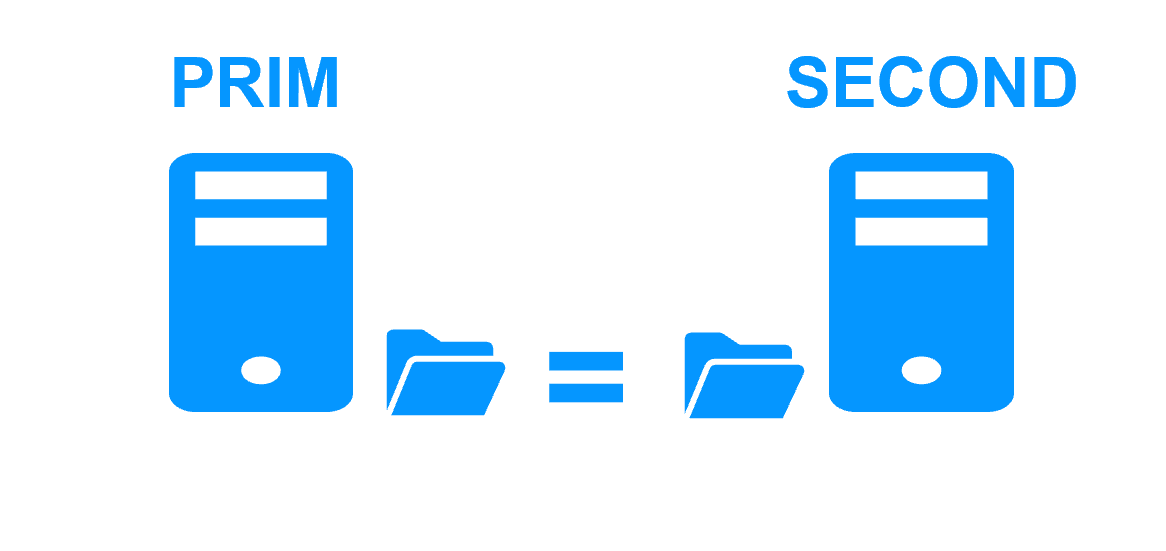

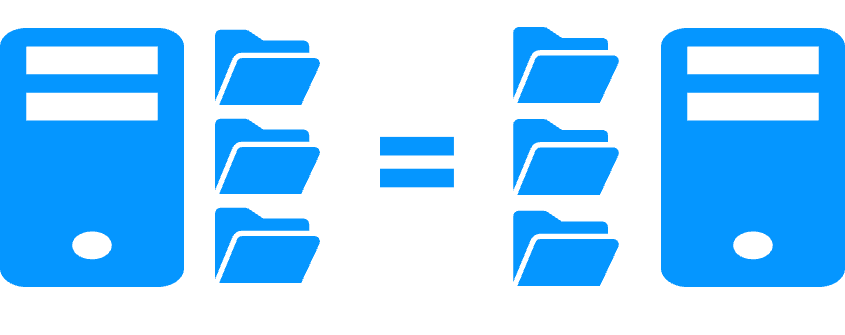

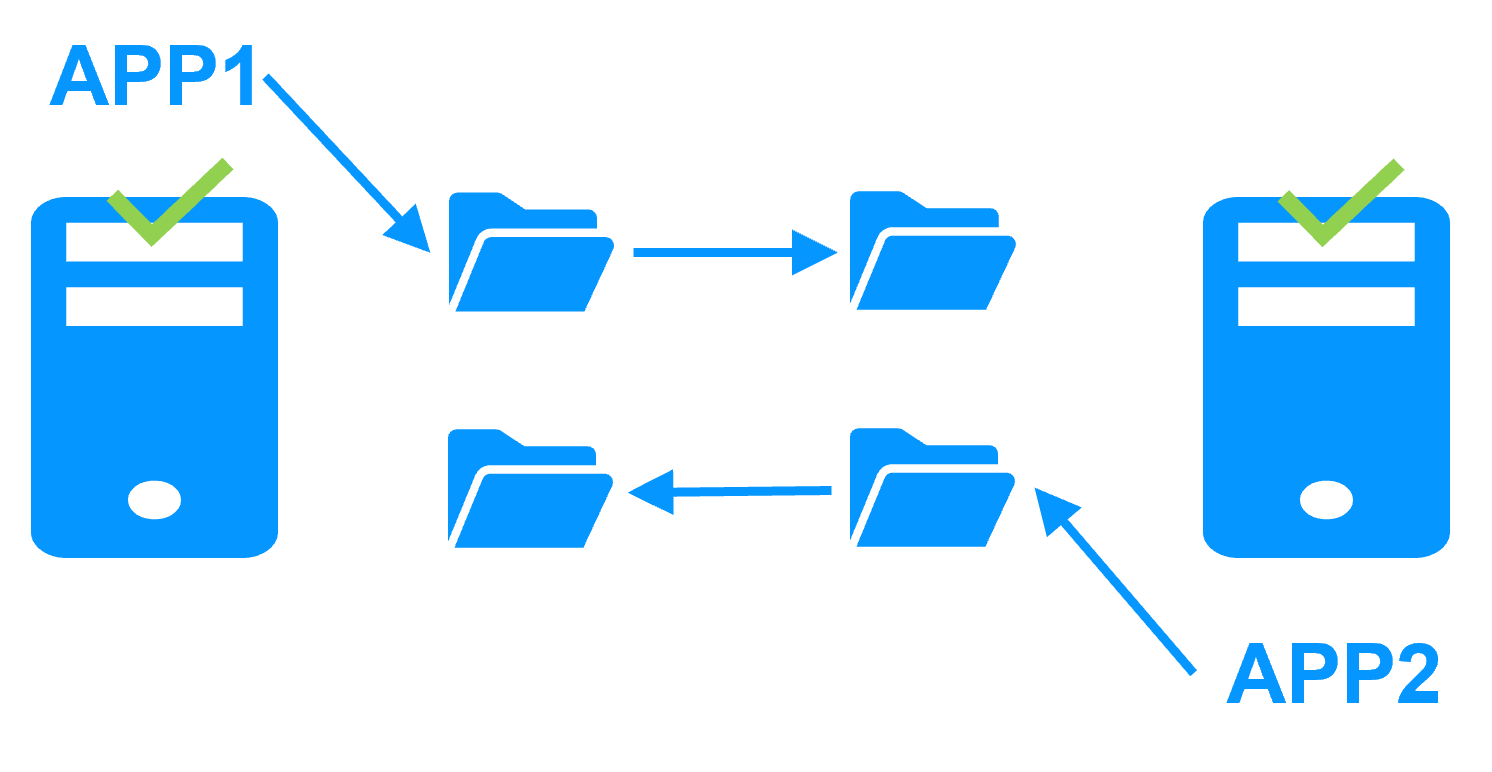

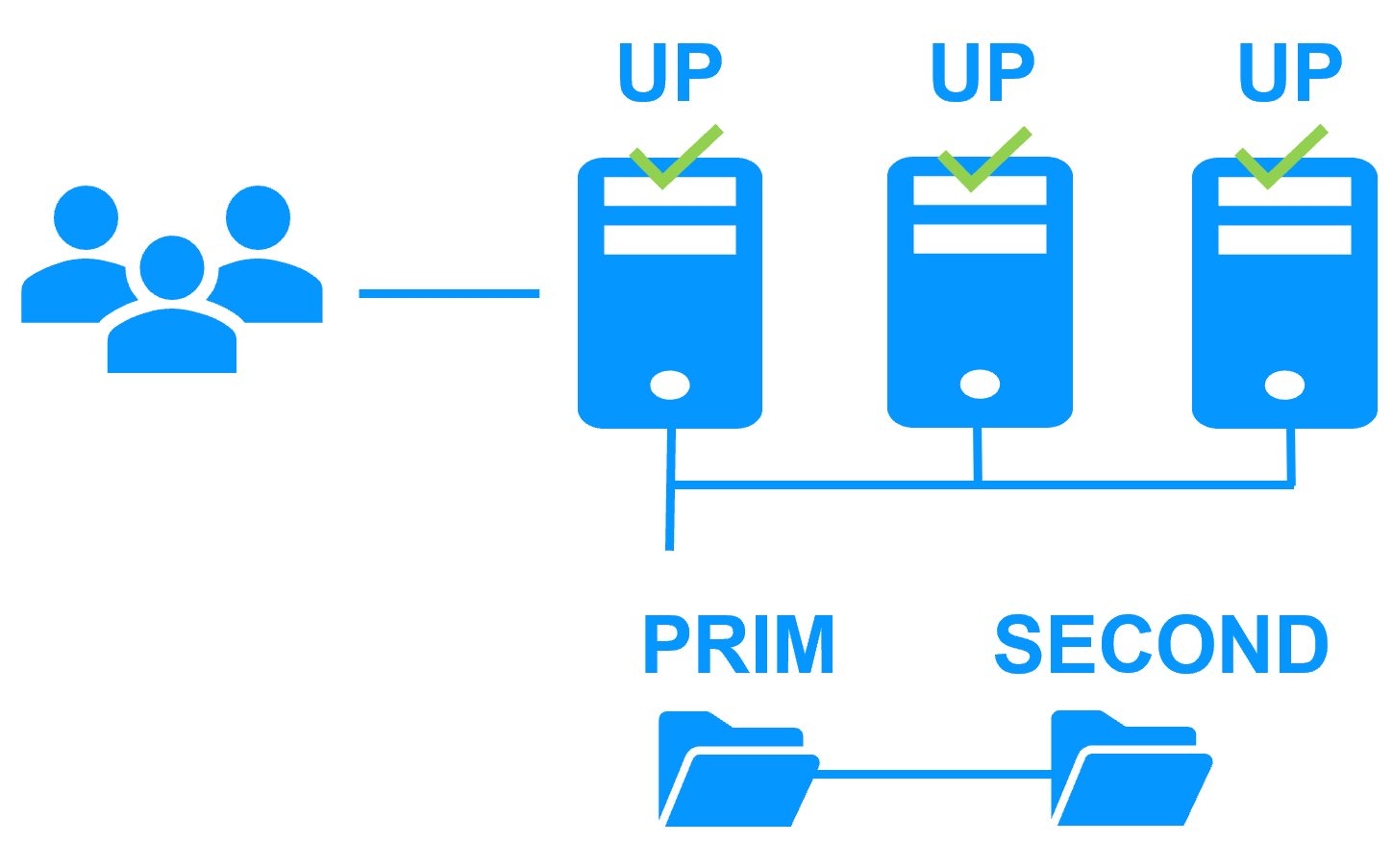

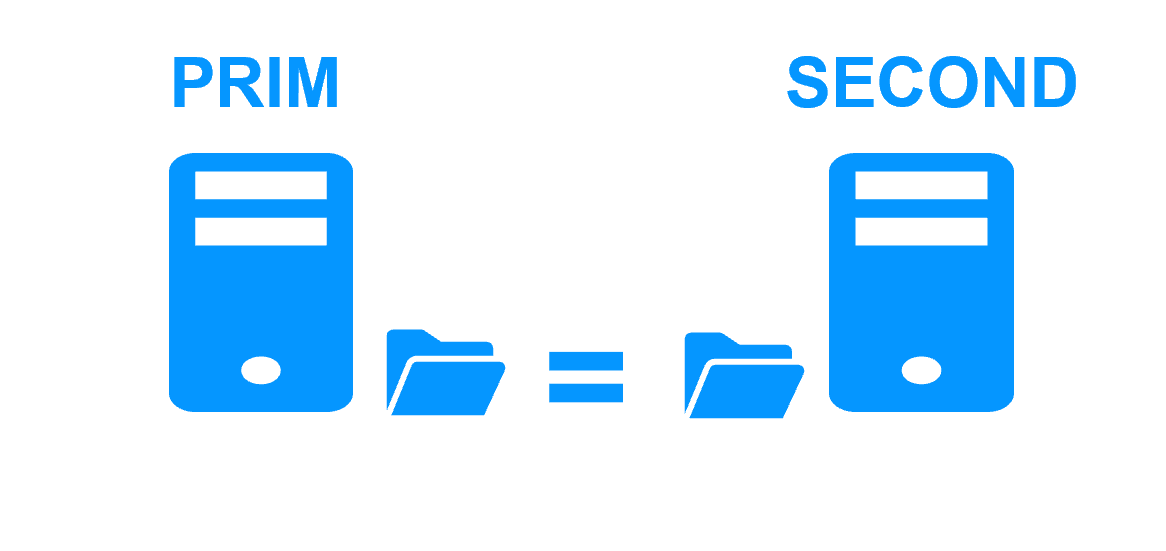

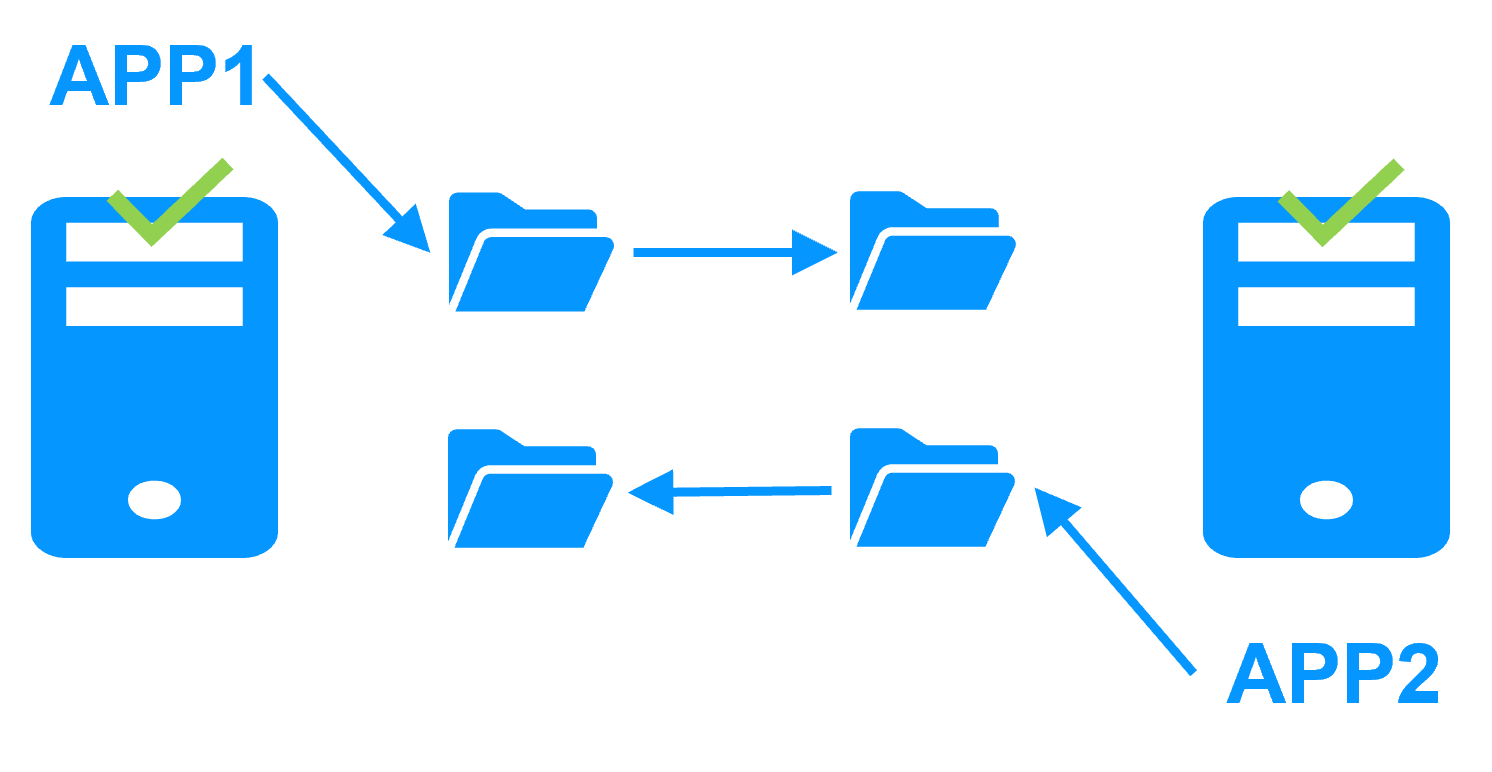

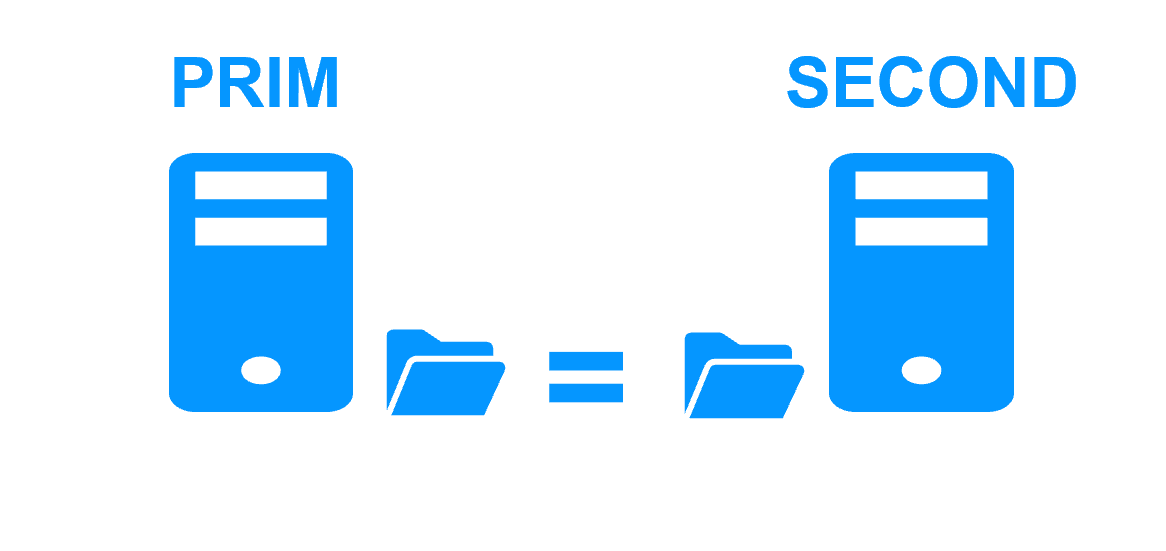

Etape 1. Réplication en temps réel

Le serveur 1 (PRIM) exécute l'application. Les utilisateurs sont connectés à une adresse IP virtuelle. Seules les modifications faites par l'application à l'intérieur des fichiers sont répliquées en continue à travers le réseau.

La réplication est synchrone sans perte de données en cas de panne contrairement à une réplication asynchrone.

Il vous suffit de configurer les noms des répertoires à répliquer dans SafeKit. Il n'y a pas de pré-requis sur l'organisation du disque. Les répertoires peuvent se trouver sur le disque système.

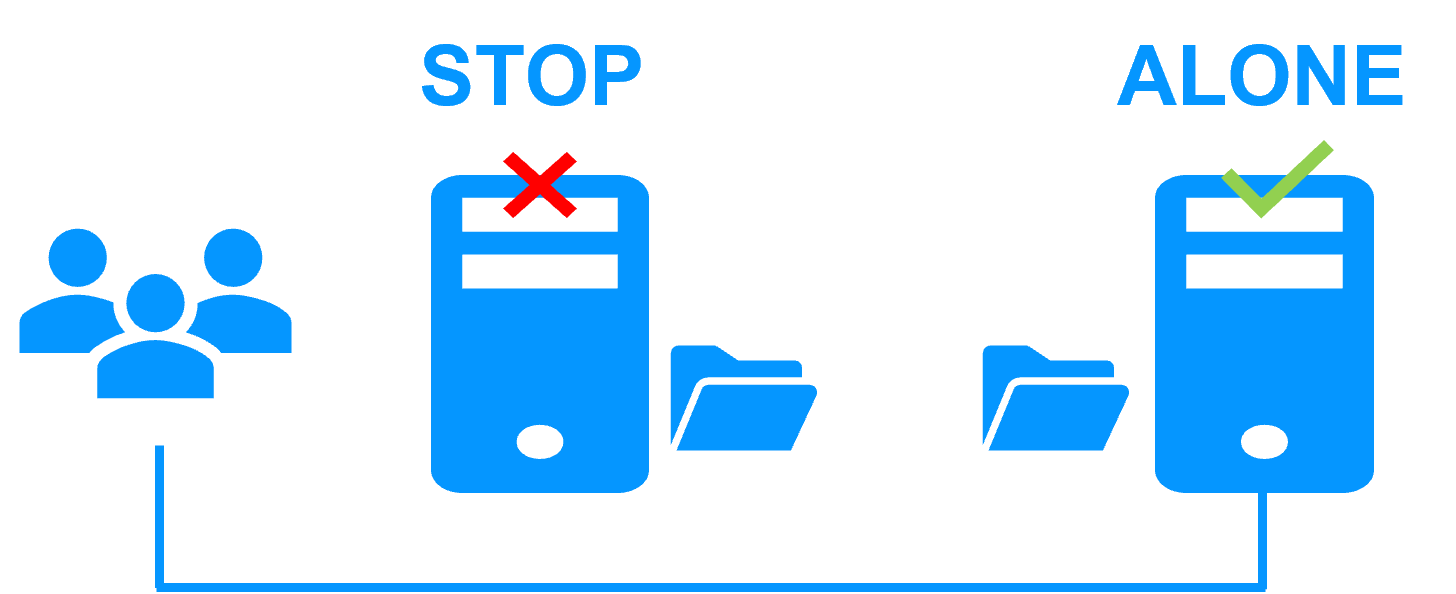

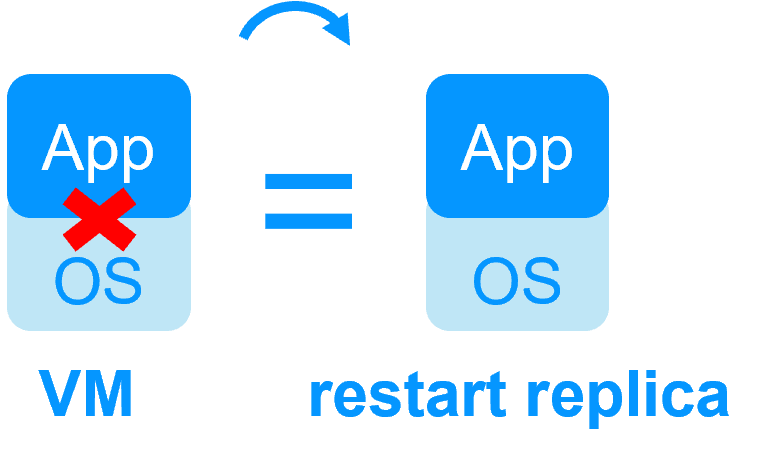

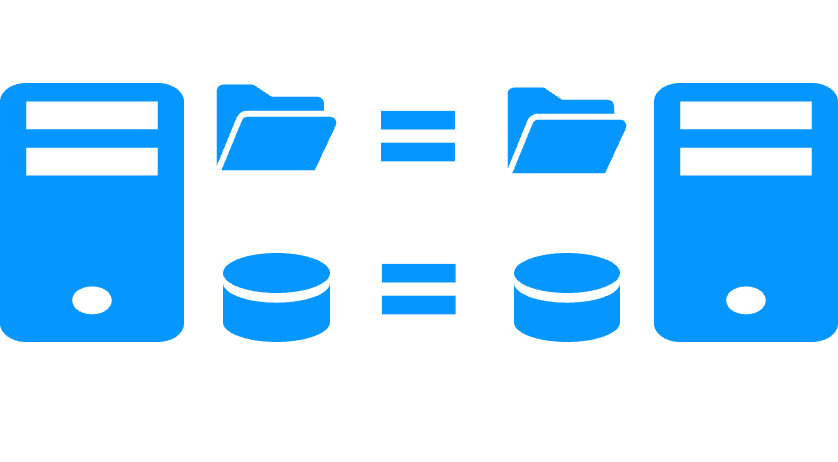

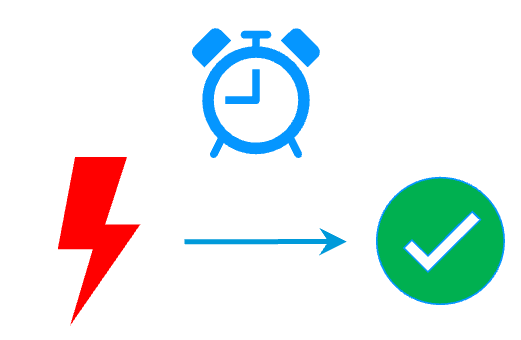

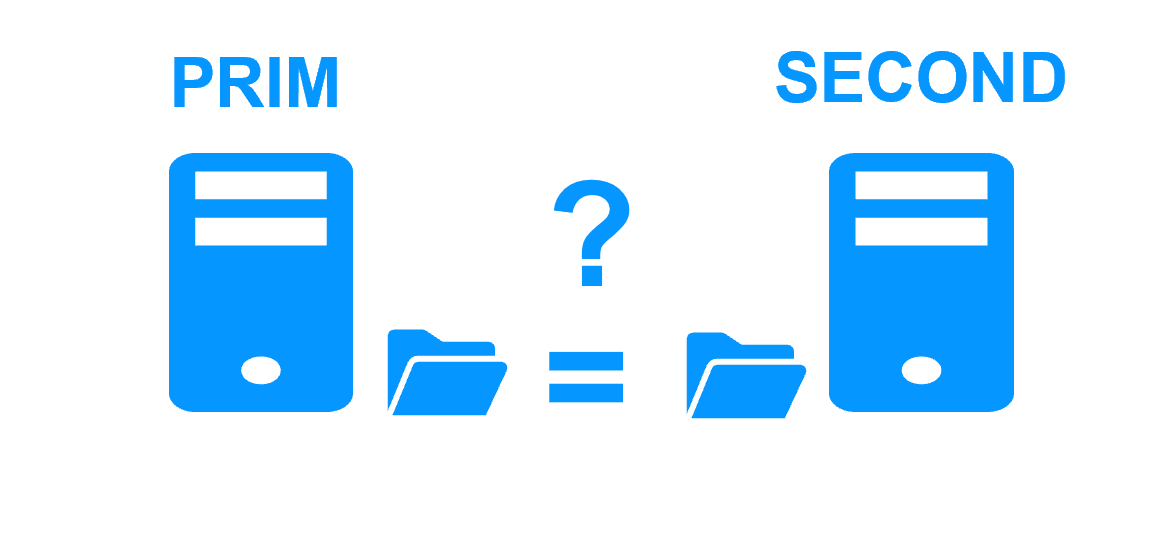

Etape 2. Basculement automatique

Lorsque le serveur 1 est défaillant, SafeKit bascule l'adresse IP virtuelle sur le serveur 2 et redémarre automatiquement l'application. L'application retrouve les fichiers répliqués à jour sur le serveur 2.

L'application poursuit son exécution sur le serveur 2 en modifiant localement ses fichiers qui ne sont plus répliqués vers le serveur 1.

Le temps de basculement est égal au temps de détection de la panne (30 secondes par défaut) et au temps de relance de l'application.

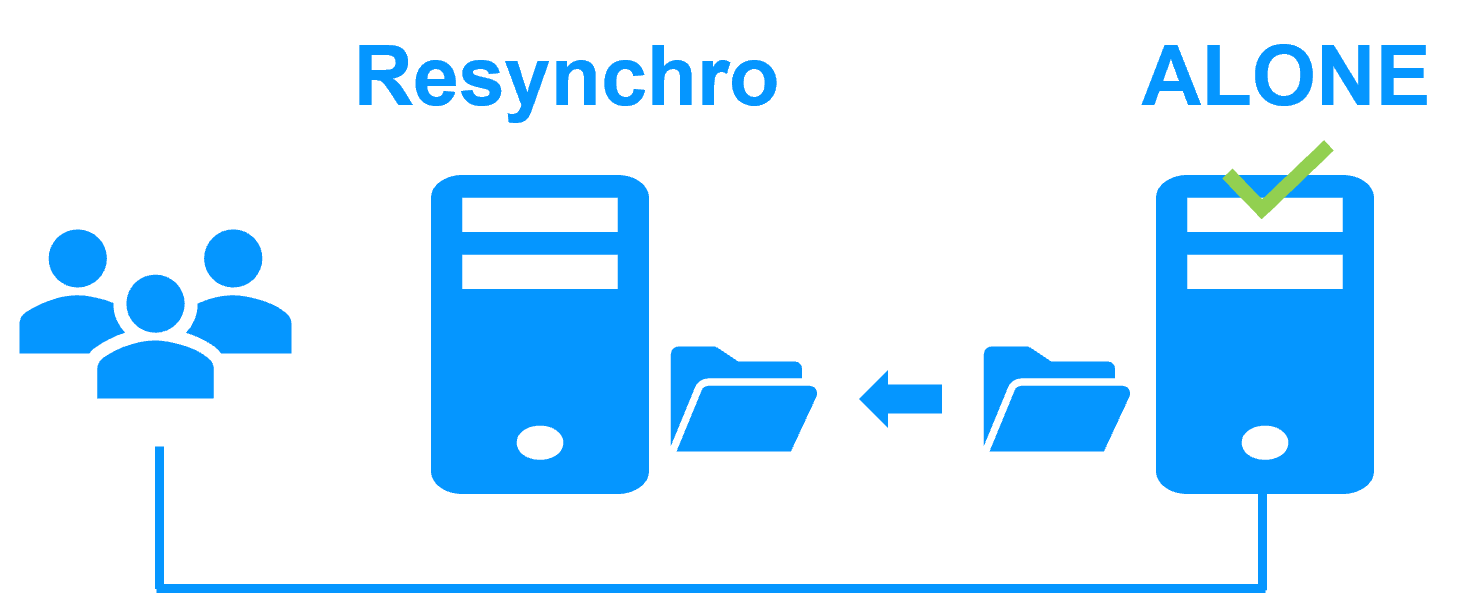

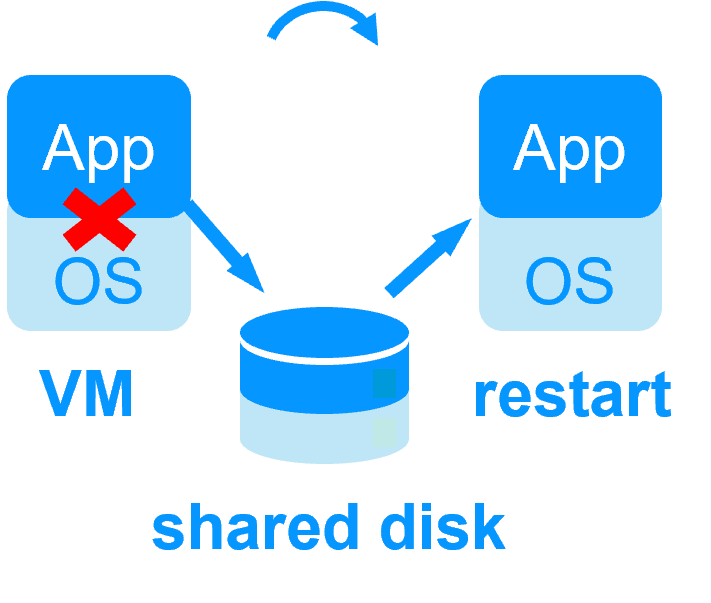

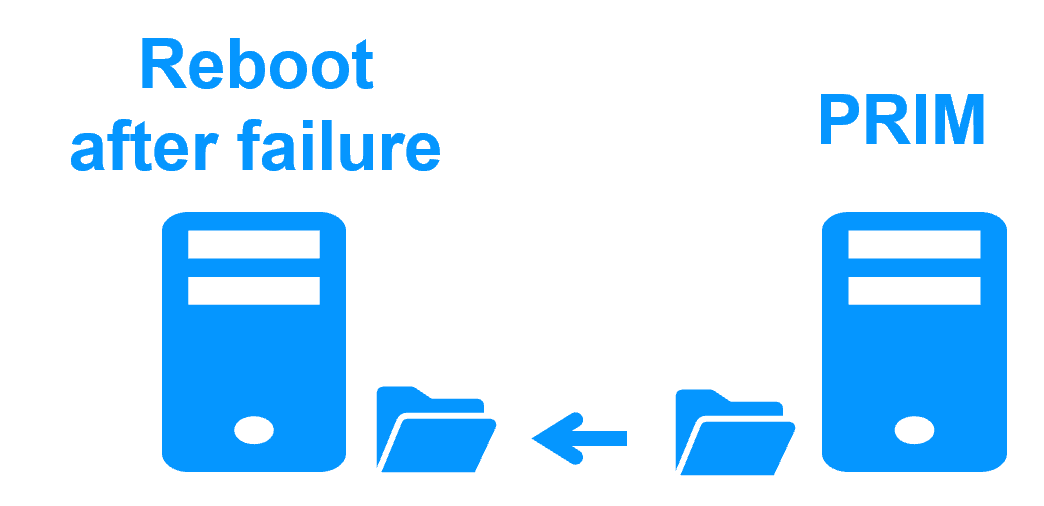

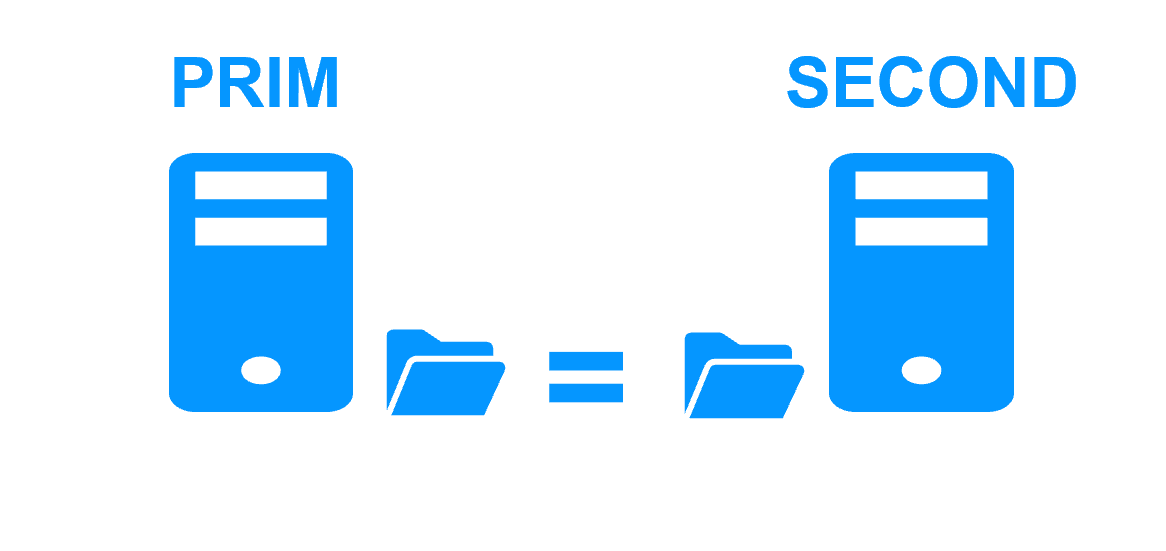

Etape 3. Réintégration après panne

A la reprise après panne du serveur 1 (réintégration du serveur 1), SafeKit resynchronise automatiquement les fichiers de ce serveur à partir de l'autre serveur.

Seuls les fichiers modifiés sur le serveur 2 pendant l'inactivité du serveur 1 sont resynchronisés.

La réintégration du serveur 1 se fait sans arrêter l'exécution de l'application sur le serveur 2.

Etape 4. Retour à la normale

Après la réintégration, les fichiers sont à nouveau en mode miroir comme à l'étape 1. Le système est en haute disponibilité avec l'application qui s'exécute sur le serveur 2 et avec réplication temps réel des modifications vers le serveur 1.

Si l'administrateur souhaite que son application s'exécute en priorité sur le serveur 1, il peut exécuter une commande de basculement, soit manuellement à un moment opportun, soit automatiquement par configuration.

Plus d'information sur une coupure de courant et un isolement du réseau dans un cluster.

Analyse Concurrentielle

Cette présentation examine les avantages distinctifs du logiciel de haute disponibilité SafeKit par rapport à la concurrence.

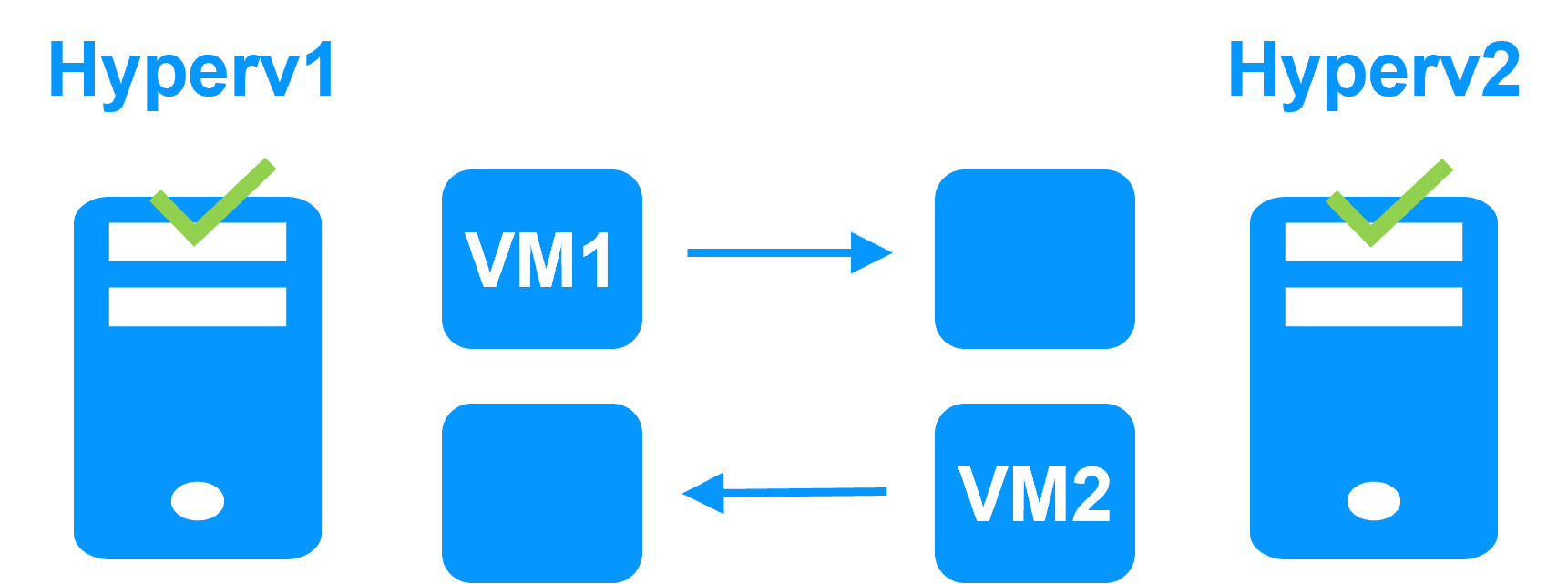

Démonstration d'un cluster Hyper-V

Cette vidéo montre un cluster Hyper-V avec réplication en temps réel de machines virtuelles entières et basculement automatique.

Il s'agit d'une architecture typique avec haute disponibilité au niveau machine virtuelle, sans besoin d'écrire des scripts de reprise par application. Hyper-V et KVM sont pris en charge, mais VMware n'est pas inclus dans cette configuration.

Les machines virtuelles peuvent fonctionner sur les deux serveurs Hyper-V et elles sont redémarrées en cas de panne.

Démonstration d'un cluster Microsoft SQL Server

Cette vidéo montre une configuration de module miroir avec réplication en temps réel synchrone et basculement.

Il s'agit d'une architecture typique avec haute disponibilité au niveau applicatif, utilisant des scripts de redémarrage par application (ici le service SQL). Elle est indépendante de l'infrastructure sous-jacente, qu'il s'agisse de machines physiques ou de machines virtuelles sous n'importe quel hyperviseur, y compris VMware.

Pour bien démarrer avec SafeKit, commencez avec les "Quick installation guides".

Packages (8.2)

- Windows (with Microsoft Visual C++ Redistributable)

- Windows (without Microsoft Visual C++ Redistributable)

- Linux

- OS supportés et derniers fixes

- Version 7.5 précédente